Con las amenazas cibernéticas en aumento y los entornos de IT cada vez más complejos, las organizaciones necesitan un software de Endpoint Management confiable para garantizar la seguridad, el cumplimiento y la eficiencia operativa.

Como existen muchas soluciones para gestionar los endpoint, elaboramos una lista en base a nuestra amplia experiencia en Gestión de IT y seguridad donde aparecen las mejores plataformas. También reunimos reseñas y opiniones de profesionales para ofrecerte recomendaciones con fundamentos.

Asimismo, aquí encuentras qué es puntualmente un software de Endpoint Management y por qué un enfoque integral, que incluya la Gestión de Activos de IT, constituye un camino a seguir hacia el éxito.

¿Qué es un software de Endpoint Management?

Un software de Endpoint Management proporciona un control centralizado de todos los dispositivos conectados a la red, incluyendo computadoras de escritorio, laptops, equipos móviles y aparatos IoT (Internet de las Cosas). En concreto, esta solución permite a los equipos de IT automatizar la Gestión de Parches, aplicar políticas de seguridad, realizar un seguimiento de los activos y agilizar las implementaciones de software.

Estas herramientas ayudan a las organizaciones a reducir los riesgos de seguridad, mejorar el cumplimiento y minimizar el tiempo de inactividad al garantizar que todos los endpoint se encuentren actualizados y configurados correctamente.

Como existen diversos tipos de plataformas, la selección puede resultar confusa. Para ayudarte, un software de este tipo debería incluir las siguientes capacidades:

- Detección e inventario de dispositivos: identifica todos los endpoint conectados a la red.

- Gestión de Parches: automatiza las actualizaciones para corregir vulnerabilidades.

- Control remoto y solución de problemas: permite a los equipos informáticos diagnosticar y resolver incidentes a distancia.

- Cumplimiento de la seguridad: aplica políticas como el cifrado, los controles de acceso y la gestión de antivirus.

- Despliegue y configuración de software: garantiza que los dispositivos tengan las aplicaciones y configuraciones correctas.

Los tipos más comunes de software de Endpoint Management son:

- Gestión Unificada de Endpoint (UEM - Unified Endpoint Management): administra computadoras de escritorio, dispositivos móviles e IoT en una sola plataforma.

- Gestión de Dispositivos Móviles (MDM - Mobile Device Management): asegura y controla smartphones y tablets.

- Herramientas de Gestión de Clientes (CMT - Client Management Tools): se utilizan principalmente para manejar computadoras de escritorio y laptops tradicionales.

- Detección y Respuesta de Endpoint (EDR - Endpoint Detection and Response): identifica y mitiga las amenazas de seguridad.

Por supuesto, la elección de la solución adecuada depende de las necesidades, la infraestructura y las prioridades de seguridad de cada organización. Sin embargo, nuestra lista que desplegamos a continuación constituye un buen punto de partida.

Las soluciones de Gestión de Endpoint más destacadas para 2025

A continuación, desglosamos los mejores software de Endpoint Management para 2025 basándonos en una investigación profunda y en nuestra propia experiencia en el sector.

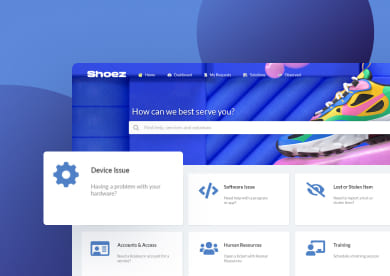

1. InvGate Asset Management

InvGate Asset Management ofrece a las organizaciones la posibilidad de contar con una estrategia completa de Gestión de Activos de IT y Gestión de Endpoint para controlar mejor sus entornos tecnológicos.

Disponible como solución on-premise o en la nube, se integra con herramientas como Microsoft Intune y VMware para optimizar la visibilidad y seguridad de los endpoint.

Características principales:

- Detección exhaustiva de activos: identifica todos los equipos de hardware y soluciones de software para eliminar el shadow IT.

- Seguimiento automatizado del software: marca aquel que es obsoleto para aplicar parches y actualizaciones de seguridad.

- Optimización de licencias: indica las que no son utilizadas para ahorrar costos.

- Automatización del cumplimiento: genera reportes de auditoría para el acatamiento de la normativa.

- Integración perfecta: funciona junto con los software de Endpoint Management para brindar una solución completa de seguridad informática.

Ideal para: organizaciones que requieren un sólido seguimiento y optimización de activos junto con Endpoint Management.

Precios: InvGate Asset Management cuenta con modelos de tarifas flexibles basados en el número de activos gestionados, con opciones escalables para empresas de todos los tamaños. Para obtener más detalles, solicita un presupuesto.

2. Microsoft Intune

Diseñada para gestionar y proteger dispositivos y aplicaciones corporativas en varios sistemas operativos, Microsoft Intune es una solución basada en la nube.

Características principales:

- Gestión de Endpoint Unificada: cubre dispositivos Windows, macOS, iOS y Android.

- Gestión de Aplicaciones Móviles: controla el acceso a los datos.

- Aplicación de seguridad y cumplimiento de las normativas: implementa políticas de seguridad y reglas condicionales de ingreso.

- Integración con Microsoft 365: mejora la seguridad dentro del ecosistema de Microsoft.

Ideal para: empresas que ya utilizan servicios de Microsoft y buscan una integración perfecta con Microsoft 365 y Azure.

Precios: disponible a través de los planes Microsoft Enterprise Mobility + Security (EMS) o como suscripción independiente.

Despliegue e integraciones: solución basada en la nube concebida para una fácil implementación y escalabilidad. Además, se anexa de forma nativa con Microsoft Defender, Azure Active Directory y soluciones de seguridad de terceros.

Reseña: puntaje de 4,3 en Gartner Peer Insights.

“Funcionó bien para desplegar en máquinas recién configuradas, pero cuando se trata de migrar una que se encuentra actualmente activa a Intune, resulta muy frágil y no siempre se inscribe correctamente, o se retrasa mucho cuando está operativa.”

Opinión de un usuario de Gartner (Especialista en Soporte de IT)

3. VMware Workspace ONE

Por su parte, VMware Workspace ONE consiste en una plataforma unificada que combina la seguridad de los endpoint con la Gestión de Infraestructuras de Escritorios Virtuales (VDI - Virtual Desktop Infrastructure). A su vez, permite la aplicación de “confianza cero” en los dispositivos físicos.

Características principales:

- Automatización basada en IA: detecta y mitiga las amenazas en tiempo real.

- Gestión del Personal Remoto: garantiza el acceso seguro de los empleados que trabajan a distancia.

- Modelo de seguridad de confianza cero: refuerza la seguridad en todos los endpoint.

- Integración con VMware Horizon: admite la Infraestructura de Escritorios Virtuales.

Ideal para: entornos de IT híbridos que equilibran cargas de trabajo físicas y virtuales.

Precios: basados en suscripción con planes escalonados para diferentes necesidades empresariales.

Despliegue e integraciones: disponible en la nube, híbrido u on-premise. A la vez, se anexa con VMware Carbon Black, ServiceNow y Okta.

Reseña: puntaje de 4,0 en G2.

“Mantenimiento de perfiles excelente y generalmente autoexplicativo. La página de detalles del dispositivo tiene una cantidad de información casi abrumadora. Dispone de fantásticas oportunidades de integración.”

Reseña de usuario de G2 (Seguridad de Computadoras y Redes)

4. IBM Security MaaS360

IBM Security MaaS360 refuerza la seguridad de los endpoint, simplifica la Gestión del Cumplimiento y proporciona la posibilidad de detectar amenazas en tiempo real.

La plataforma usa IBM Watson para predecir amenazas y automatizar el acatamiento para los sectores regulados, incluyendo la puesta a disposición del puntaje de riesgos y la contenerización para entornos BYOD.

Características principales:

- Información de seguridad basada en IA: predice y previene las amenazas.

- Gestión de Dispositivos Móviles: cubre smartphones, tablets y laptops.

- Control de Identidad y Acceso: aplica una autenticación segura.

Ideal para: organizaciones que buscan seguridad en los endpoint mejorada con IA y Gestión del Cumplimiento Normativo.

Precios: basados en suscripción con varios niveles dependiendo de las funciones y el número de endpoint.

Despliegue e integraciones: plataforma nativa en la nube con opciones de implementación flexibles. Además, es compatible con Microsoft Azure, Splunk y herramientas SIEM de terceros.

Reseña: puntaje de 4,4 en Gartner Peer Insights.

“La mejor herramienta para las gestiones automáticas de dispositivos y amenazas. La integramos con IBM Watson que ayuda a tomar decisiones eficientes basadas en datos”.

Reseña de usuario de Gartner Peer Insights (Gerente de Auditorías)

5. ManageEngine Endpoint Central

Con Gestión de Parches y solución remota de problemas en diversos entornos de SOs, ManageEngine constituye una plataforma rentable y fácil de usar para PyMes. Características principales:

- Gestión de Parches: mantiene los sistemas seguros con actualizaciones automatizadas. Asimismo, admite parches para más de 850 aplicaciones de terceros (por ejemplo, Adobe, Zoom) desde el primer momento.

- Solución remota de problemas: ayuda a los equipos de IT a resolver incidentes rápidamente.

- Implementación de software: agiliza la puesta en marcha de aplicaciones en todos los dispositivos.

Ideal para: PyMes y empresas que necesitan un software de Endpoint Management todo en uno.

Precios: ofrece una edición gratuita para pequeñas empresas y precios escalonados para las que requieran más funciones.

Despliegue e integraciones: admite implementaciones en la nube y on-premise. A su vez, se anexa con ServiceNow, Active Directory y soluciones de seguridad.

Reseña: puntaje de 4,6 en Capterra.

“En general, estuvo bien. Aunque el precio se incrementó casi un 14%, el soporte era deficiente al igual que la interfaz de usuario. Eso nos impulsó a buscar en otra parte. Sin embargo, la aplicación de parches y la Gestión de Endpoint resultaron más que adecuadas.”

Opinión de un usuario de Capterra (Administrador de Sistemas)

6. Ivanti Endpoint Manager

Con una automatización autoreparable adaptada a las grandes empresas, Ivanti Endpoint Manager (IEM) ofrece tanto la Gestión de Endpoint como el control del ciclo de vida de los activos de IT.

Su diferencial radica en los flujos de trabajo unificados de ITAM y UEM (Unified Endpoint Management o Gestión Unificada de Endpoint).

Características principales:

- Gestión Automatizada de Dispositivos: aplica políticas de seguridad y actualizaciones de software.

- Automatización autoreparable: detecta y soluciona los problemas de los endpoint de forma proactiva.

- Distribución de software: permite la creación y reparto de paquetes de soluciones de IT a través de la red.

- Control y diagnóstico remotos: los administradores de IT pueden solucionar problemas en los endpoint desde una plataforma centralizada.

Ideal para: empresas que necesitan alineación entre los equipos de operaciones de IT (ITOM) y de seguridad.

Precios: presupuestos personalizados (a partir de ~12 dólares/punto final/mes).

Despliegue e integraciones: híbrido u on-premise, se integra con ServiceNow, Splunk y Tanium.

Reseña: puntaje de 4,3 en Gartner Peer Insights.

“En general, EPM es fácil de usar y añadió funcionalidad a nuestro entorno, PERO el proveedor no fue el mejor socio. Descubrimos que el consultor que nos ayudó a configurarlo al principio no tenía muchos conocimientos sobre los otros productos y no fue muy comunicativo.”

Reseña de usuario de Gartner Peer Insights (Gerente de Proyectos - Servicios de IT)

7. Symantec Endpoint Security

Otro de los software de Endpoint Management es Symantec Endpoint Security (ahora parte de Broadcom). Se trata de una plataforma UEM que combina la Gestión de Endpoint con los motores de prevención de amenazas de nivel empresarial de Symantec.

Destaca por sus análisis de comportamiento y su integración con CloudSOC, permitiendo la detección de amenazas en tiempo real y la adopción de medidas de seguridad proactivas.

Para obtener funciones más allá de la seguridad básica (como parches avanzados, Gestión de Activos o una más amplia automatización de IT), hay que comprar suites “adicionales” por separado, lo cual implica un aumento del costo total.

Características principales:

- Protección avanzada contra amenazas: defiende contra el malware y los ataques de día cero.

- Aplicación centralizada de políticas: agiliza la seguridad en todos los endpoint.

- Consola de gestión basada en la nube: permite la supervisión y respuesta remotas.

Ideal para: clientes empresariales que necesitan protección y gestión unificada de endpoint.

Precios: a partir de 3,50 dólares/punto final/mes (descuentos por volumen disponibles).

Despliegue e integraciones: en la nube u on-premise, se anexa con las herramientas SOC de Broadcom, Splunk y Palo Alto Cortex.

Reseña: puntaje de 4,5 en Gartner Peer Insights.

“Fue una experiencia realmente buena, al igual que la atención al cliente. La capacidad de detección de día cero es de primera categoría. Sencillo y no afecta al rendimiento general del sistema. No me gusta el soporte de SOs que es limitado y el costo elevado.”

Opinión de un usuario de Gartner Peer Insights (analista de EDR)

8. Cisco Meraki Systems Manager

Cisco Meraki Systems Manager constituye una herramienta de Gestión de Dispositivos Móviles que aprovecha la infraestructura SD-WAN de Cisco para optimizar el rendimiento y la seguridad de los endpoint.

Además, se integra perfectamente con los puntos de acceso Wi-Fi gestionados en la nube y las soluciones de seguridad de Cisco Meraki.

Una de sus características más destacadas es la capacidad de vincular el estado de los endpoint a la telemetría de la red.

Características principales:

- Despliegue sin intervención: simplifica la incorporación de nuevos dispositivos.

- Políticas de seguridad granulares: gestiona los controles de acceso y el cumplimiento de los equipos.

- Gestión de la Movilidad Empresarial: unifica el control sobre dispositivos móviles, de escritorio e IoT.

Ideal para: organizaciones que utilizan redes Cisco Meraki y buscan una visión unificada de IT/red. En general, las que necesitan una solución sólida de Gestión de Dispositivos Móviles con administración basada en la nube.

Precios: incluido con la licencia de Meraki (~$5/punto final/mes).

Despliegue e integraciones: sólo en la nube, se anexa con Cisco Umbrella, Splunk y Zscaler.

Reseña: puntaje de 4,5 en G2.

“Los dispositivos Meraki MX ofrecen una solución robusta, gestionada desde la nube, con funciones de seguridad avanzadas y facilidad de uso. Sin embargo, su costo, dependencia de los servicios en la nube y posibles limitaciones de rendimiento pueden ser motivo de preocupación para algunas organizaciones.”

Opinión de un usuario de G2 (Ingeniero de Fiabilidad del Sitio)

9. Tanium Endpoint Management

Para cerrar, Tanium es una plataforma de visibilidad en tiempo real que ofrece operaciones de IT convergentes y flujos de trabajo de seguridad adaptados a empresas globales.

A su vez, proporciona consultas de endpoint en subsegundos a escala, capaz de soportar más de 500.000 dispositivos. Esto significa que constituye una de las opciones más rápidas que existen: tiene funciones de consulta ágil para obtener información y acciones inmediatas en entornos informáticos de gran tamaño.

Características principales:

- Supervisión de endpoint en tiempo real: detecta las amenazas a la seguridad al instante.

- Automatización de la respuesta a los incidentes: reduce el tiempo de inactividad por fallos de seguridad.

- Escalabilidad: gestiona miles de endpoint con una latencia mínima.

Ideal para: empresas con infraestructuras a gran escala que necesitan comprobaciones de cumplimiento y respuesta rápidas a los incidentes.

Precios: para empresas con presupuestos personalizados en función de los requerimientos particulares.

Despliegue e integraciones: on-premise o híbrido, se anexa con ServiceNow, Splunk y CrowdStrike.

Reseña: puntaje de 4,2 en Capterra.

“Tanium proporcionó a nuestra unidad de negocio la capacidad de gestionar eficientemente nuestros endpoint y garantizar el cumplimiento en un panorama de IT diverso administrado por diferentes partes interesadas (...) satisfizo bien nuestras necesidades. Pero la concesión de licencias basada en módulos de Tanium significaba que resultaba difícil obtener todas las capacidades que queríamos sin comprar algunos módulos para una o dos funciones.”

Opinión de un usuario de Capterra (Líder de Excelencia en Fábrica)

¿Qué buscar en un sistema sólido de Gestión de Activos de IT?

El software de Endpoint Management es necesario para mantener la seguridad y el cumplimiento de todos los dispositivos de la red. Sin embargo, resulta aún más eficaz cuando se combina con una solución de Gestión de Activos de IT a gran escala, que ofrece una visión completa de ellos, agiliza el seguimiento de las licencias de software y mejora la seguridad mediante la detección automatizada.

Un enfoque unificado ayuda a identificar los riesgos asociados a dispositivos no autorizados y a las soluciones obsoletas. Así Endpoint Management puede tomar medidas inmediatas para mitigar estas cuestiones, de manera de garantizar que todos los equipos cumplan con las políticas de seguridad.

InvGate Asset Management constituye la plataforma perfecta para una estrategia integrada de seguridad de IT al ofrecer:

- Descubrimiento automatizado de activos para identificar todos los dispositivos conectados.

- Gestión de Licencias de Software para evitar violaciones de cumplimiento.

- Integración con software de Endpoint Management para un enfoque unificado.

- Reportes y análisis detallados para una mejor toma de decisiones.

La integración de ITAM con Endpoint Management evita:

- Puntos ciegos: equipos perdidos y shadow IT debido a la falta de visión de los activos.

- Ineficiencias: seguimiento manual que provoca errores y retrasos.

- Gaps de seguridad: software sin parches que aumenta los riesgos.

Resumen

El artículo desplegó algunos de los mejores software de Endpoint Management, cada uno con ventajas únicas para elevar la seguridad, reducir los costos y aumentar la eficacia.

Sin embargo, la gestión de forma aislada puede dar lugar a gaps en la seguridad, riesgos de cumplimiento normativo e ineficiencias.

Por eso sugerimos integrar la Gestión de Activos de IT (ITAM) para optimizar tu enfoque de Gestión de Endpoint. Así, puedes combinar InvGate Asset Management con herramientas como Intune y VMware para una mayor interoperabilidad y flexibilidad. Se trata de una tendencia creciente que permite a los departamentos de IT manejar una amplia gama de dispositivos de forma más estratégica.

¿Quieres comprobarlo tú mismo? Accede a una prueba gratuita de 30 días y explora las funciones de primera mano.