El seguimiento de todos los dispositivos conectados a la red constituye una parte fundamental de una eficaz gestión de IT. Este proceso, conocido como descubrimiento de red o network discovery, es esencial para identificar cada equipo y verificar que se encuentra autorizado y es seguro.

Mediante dicha práctica, los administradores obtienen una visión completa de la red que les permite supervisar los aparatos, detectar posibles vulnerabilidades y apoyar el mantenimiento continuo.

En este artículo, vamos a profundizar sobre el descubrimiento de red: qué es, cómo funciona y cómo implementarlo eficazmente; los desafíos más comunes; la configuración de herramientas específicas; además de presentar consejos y ejemplos que te ayudarán a reforzar la seguridad y confiabilidad de dicho sistema.

Descubrimiento de red: definición

El network discovery es el proceso de identificación de dispositivos (computadoras, routers, impresoras, equipos móviles, etc.) en la red, con el objetivo principal de crear un inventario de activos claro y actualizado. Este repositorio facilita la gestión, protección y solución de los problemas.

La práctica suele requerir herramientas y software especializados que escanean la red en busca de aparatos y recopilan datos sobre cada uno de ellos, como direcciones IP, nombres de los dispositivos, sistemas operativos y estados de conexión. Muchas plataformas ofrecen un mapa visual de dicha red para conocer las relaciones entre las máquinas.

Por qué es importante realizar el network discovery

La red de una organización puede ser muy compleja, especialmente en entornos grandes con cientos o miles de dispositivos. Sin una práctica de network discovery, el seguimiento manual de estos activos sería casi imposible.

Con una solución automatizada, los administradores tienen acceso a los datos críticos de los aparatos, que los ayuda a:

- Evitar accesos no autorizados: identifica rápidamente los equipos desconocidos para tomar medidas en consecuencia.

- Mejorar la eficiencia de la red: localiza y soluciona los puntos de congestión.

- Elevar la seguridad: rastrea vulnerabilidades, como software obsoleto o parches faltantes.

- Simplificar la resolución de problemas: ubica los aparatos con inconvenientes para resolverlos rápidamente.

Cada uno de estos aspectos desempeña un papel importante en el mantenimiento de una red fiable y segura. Veamos ahora cómo funcionan las herramientas de detección de redes y los distintos tipos disponibles.

Cómo funciona la práctica de network discovery

Las herramientas de descubrimiento de red utilizan varios métodos para detectar dispositivos. Las técnicas más comunes son:

- Barridos ping: se envía un ping (un echo request) a cada dirección IP dentro del rango de una red. Si un equipo responde, se identifica como activo. Aunque es eficaz para el rastreo básico, este método proporciona datos limitados sobre cada aparato.

- Protocolo Simple de Gestión de Redes (SNMP): se utiliza ampliamente en la gestión de redes porque permite recopilar información detallada, como el tipo de dispositivo, el estado y el rendimiento. Dichos equipos deben tener el SNMP activado, mientras que el administrador de red requiere la contraseña para un acceso seguro.

- Análisis del Protocolo de Resolución de Direcciones (ARP): estos escaneos detectan aparatos basándose en sus direcciones MAC (Media Access Control), que son únicas para cada uno de la red. Es útil para descubrir dispositivos específicos y garantizar la seguridad del entorno.

- Mapeo de topología de la red: algunas herramientas avanzadas mapean automáticamente el sistema, mostrando visualmente cómo se conecta cada equipo a la red. Esta función facilita la identificación de segmentos, subredes y puntos de conexión críticos.

Cabe aclarar que es posible utilizar diferentes métodos a la vez para contar con una visión global de la red. Con estas herramientas, los equipos de TI pueden personalizar el nivel de información recopilada, filtrando los datos para priorizar tipos de dispositivos, regiones o redes específicas.

Tipos de descubrimiento de redes

Los distintos tipos de descubrimiento de redes responden a necesidades y entornos únicos de cada organización, como el tamaño, la complejidad y los requisitos de seguridad.

Veamos la clasificación en detalle.

1. Detección activa

La detección activa envía solicitudes (como pings o solicitudes SNMP) a través de la red para encontrar e identificar dispositivos. Este método suele arrojar resultados en tiempo real e información detallada sobre cada aparato, siendo útil cuando los administradores necesitan una visión inmediata. Sin embargo, puede consumir muchos recursos de la red.

2. Detección pasiva

La detección pasiva percibe el tráfico de la red, en lugar de enviar solicitudes. Este enfoque utiliza menos recursos, por lo que es adecuado para entornos en donde se requiere minimizar el impacto.

Además, es capaz de detectar equipos nuevos o no autorizados cuando intentan conectarse, proporcionando una capa de seguridad adicional, sin interrumpir el flujo de la red.

3. Detección híbrida

La detección híbrida combina los métodos activos y pasivos, al ofrecer un equilibrio entre el detalle y la eficiencia de la red. Por ejemplo, una herramienta puede monitorear pasivamente la aparición de nuevos dispositivos y, al mismo tiempo, realizar en forma periódica los barridos activos para actualizar los registros. Este enfoque brinda una visión completa sin sobrecargar la red.

Cómo configurar el descubrimiento de red en tu entorno

La implementación del descubrimiento de red varía en complejidad en función de las herramientas utilizadas y de las necesidades específicas de tu organización.

A continuación, una guía paso a paso para configurar esta práctica.

Paso 1: evalúa las necesidades de tu red

El primer paso es determinar el tamaño, la distribución y las necesidades de seguridad de tu red, teniendo en cuenta factores como el número de dispositivos, la segmentación y las políticas de seguridad. Esta evaluación te ayudará a elegir los métodos y herramientas más adecuados.

Paso 2: selecciona una herramienta

Muchas plataformas de gestión de redes ofrecen funciones de network discovery como parte de su paquete. Al evaluar las opciones, considera lo siguiente:

- Compatibilidad con dispositivos de red y sistemas operativos.

- Integración con herramientas de seguridad y plataformas de monitoreo existentes.

- Facilidad de uso y capacidad de generación de reportes.

El network discovery puede ser parte de tu estrategia más amplia de ITAM con la función de descubrimiento de InvGate Asset Management.

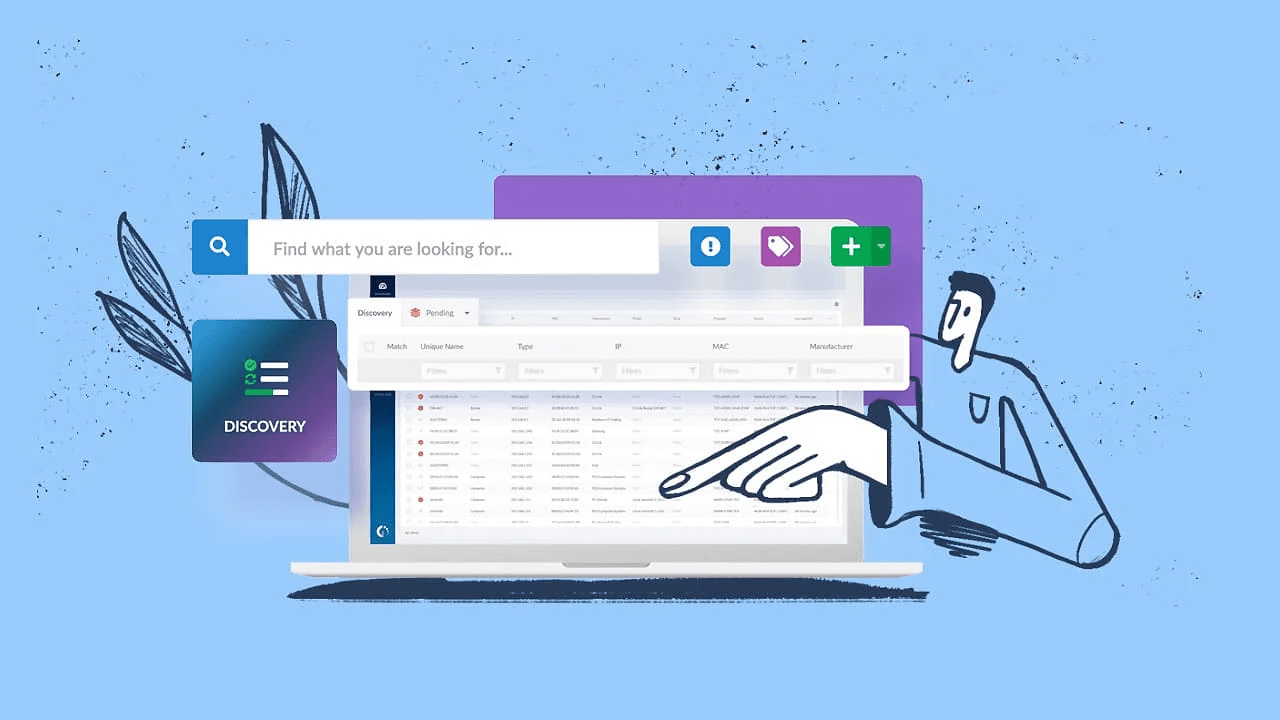

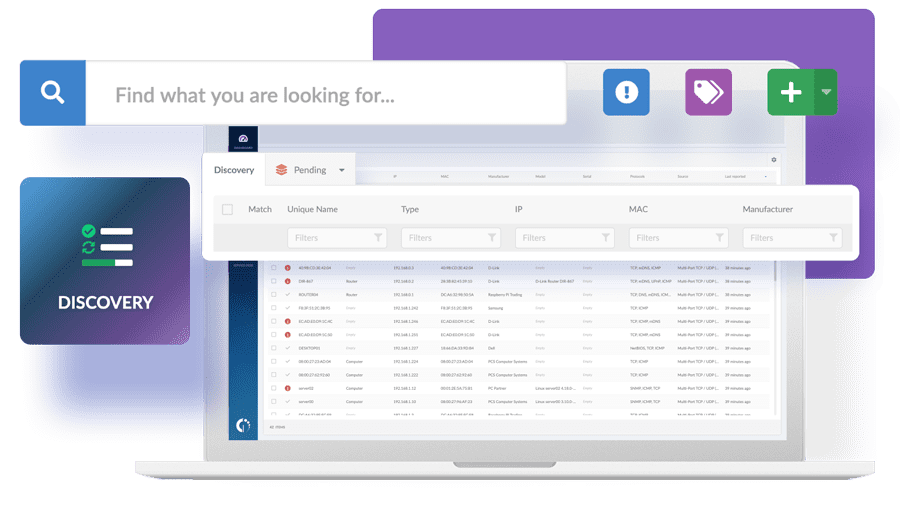

Con InvGate Asset Management, es posible automatizar la gestión del inventario y encontrar todos los activos conectados a la red, con o sin agente, sin la necesidad de intervención continua del usuario.

La herramienta identifica y cataloga todo tipo de dispositivos: computadoras, routers, impresoras y teléfonos IP, ofreciendo información detallada de cada uno, desde direcciones IP y MAC hasta modelos.

Tras configurarla, la plataforma buscará regularmente nuevos dispositivos, mostrándolos en una sección de Descubrimiento donde podrás gestionar, filtrar y añadir fácilmente activos relevantes a tu inventario.

Paso 3: configura y personaliza la solución

Una vez seleccionada la herramienta, debes instalarla y configurarla de acuerdo con el diseño de tu red, especificando qué subredes escanear y setear los parámetros como las cadenas SNMP, si corresponde.

La personalización de la configuración de la herramienta puede ayudar a reducir los falsos positivos y garantizar que sólo se recopilen los datos relevantes.

Paso 4: programa exploraciones periódicas

Tu prioridad es mantener un inventario preciso de dispositivos. Para eso, configura la herramienta para que realice exploraciones periódicas, mensuales o semanales. Aunque en entornos más grandes y dinámicos es necesario realizar análisis más frecuentes. Los escaneos regulares ayudan a identificar nuevos equipos, asegurando que los registros de tu red estén actualizados.

Paso 5: revisa y actualiza los registros de la red

Después de cada exploración, revisa los datos recopilados, investiga los dispositivos desconocidos y actualiza los registros de activos. Porque cuando el inventario es preciso, facilita la resolución de problemas en el futuro y ayuda a mantener una red segura y confiable a largo plazo.

Desafíos comunes en la detección de redes

Todo parece bastante sencillo, especialmente si dispones de la herramienta adecuada. Pero el descubrimiento de red puede presentar desafíos, en particular en entornos complejos.

En las próximas líneas, algunos problemas comunes y cómo abordarlos.

1. Dispositivos no autorizados

En ocasiones, el network discovery detecta dispositivos no autorizados o desconocidos que son los equipos personales que los empleados conectan sin autorización. Otras, en cambio, suelen tratarse de agentes potencialmente malintencionados.

Por lo tanto, establece políticas claras sobre el acceso a la red y controla regularmente la presencia de aparatos no autorizados.

2. Complejidad de la red

Las redes grandes con numerosas subredes, ubicaciones remotas y dispositivos IoT pueden complicar los esfuerzos de detección. En tales casos, considera el uso de un enfoque de descubrimiento híbrido con herramientas que admitan el mapeo jerárquico. A su vez, para agilizar el proceso, una buena idea es desglosar la red por segmentos.

3. Imprecisión en la identificación de los dispositivos

Algunas herramientas muestran problemas para identificar con precisión determinados dispositivos, especialmente hardware antiguo o poco habitual. Así que opta por soluciones que ofrezcan un alto grado de personalización y admitan una variedad de protocolos, como SNMP, ARP e ICMP, para mejorar la exactitud del rastreo.

4. Impacto en el rendimiento

Los métodos de detección activa pueden afectar temporalmente al rendimiento de la red. Para reducir este impacto, programa las exploraciones durante las horas de menor actividad o utiliza el enfoque pasivo para una supervisión continua con una carga mínima.

Buenas prácticas para una detección de redes eficaz

Algunas de las mejores prácticas para sacar el máximo provecho del descubrimiento de red en tu entorno son:

- Auditar periódicamente el inventario de la red: como ya mencionamos, las revisiones habituales ayudan a identificar gaps o discrepancias en tus registros de dispositivos.

- Documentar las políticas: establece y aplica lineamientos relativos a los requisitos de conexión de dispositivos, protocolos de acceso y seguridad de la red.

- Aplicar medidas de seguridad: utiliza la autenticación y el cifrado de dispositivos para evitar accesos no autorizados.

- Activar alertas para equipos desconocidos: esto permite responder con rapidez a posibles amenazas para la seguridad.

- Optimizar los intervalos de análisis: ajusta esos lapsos en función del tamaño de la red y los niveles de actividad para mantener el equilibrio entre la precisión en tiempo real y la eficiencia.

Estas prácticas te ayudarán a mantener una red segura, eficiente y bien documentada.

Palabras finales

Con todas las piezas expuestas sobre su funcionamiento y vínculo con la gestión de redes, el concepto de descubrimiento de red empieza a parecer más accesible.

Para las organizaciones que buscan optimizar recursos, salvaguardar datos y aumentar la eficiencia, el network discovery sirve como una base potente pero sencilla. Si bien la implementación de la iniciativa parece complicada, la recompensa en términos de seguridad y eficacia hace que merezca la pena.

La práctica obliga a mantenerse al día con las necesidades cambiantes de la red, por lo que requiere que sea continua. Tanto si comienzas desde cero como si buscas perfeccionar tu estrategia actual, siempre hay margen para utilizar estos datos para fortalecer tu red.

Preguntas frecuentes

¿Qué es el descubrimiento de red?

El descubrimiento de red es el proceso de identificación y categorización de dispositivos en ese entorno, que proporciona información sobre los tipos de equipos, la actividad y las necesidades de seguridad. Esta práctica ayuda a los equipos de IT a supervisar y gestionar los recursos de forma eficaz.

¿Cómo funciona la detección automática de redes?

La detección automática de redes utiliza protocolos como SNMP y la exploración ARP para encontrar y catalogar dispositivos en una red. Muchas herramientas mapean automáticamente estas conexiones y proporcionan actualizaciones en tiempo real para la gestión de IT.

¿El network discovery puede mejorar la seguridad?

Sí. El network discovery permite a los equipos de IT detectar dispositivos desconocidos o no autorizados, minimizando el riesgo de fugas de datos y accesos no autorizados. El monitoreo continuo de los equipos ayuda a mantener el cumplimiento y a abordar las vulnerabilidades.

¿Cuál es la diferencia entre la detección activa y pasiva?

La detección activa implica el envío de consultas a los dispositivos, mientras que la pasiva supervisa el tráfico existente para detectar equipos. La primera suele ser más exhaustiva pero puede interrumpir ciertas actividades de la red, en tanto la segunda tiene menos impacto, pero es menos exhaustiva.