Möchte Ihr Unternehmen sein IT-Audit verbessern? Mit einer erfolgreichen Prüfung können Sie sicherstellen, dass Ihre IT-Systeme und -Prozesse sicher sind, den einschlägigen Vorschriften und Normen entsprechen und auf Ihre allgemeinen Ziele abgestimmt sind.

Diese Praxis ist das Herzstück Ihrer IT Asset Management (ITAM)-Strategie und garantiert eine robuste, sichere und gut verwaltete IT-Umgebung in Ihrem Unternehmen. Und es ist der perfekte Zeitpunkt, um sicherzustellen, dass Sie es richtig machen, da eine Zunahme der Software-Audits zu den ITAM-Trends für 2025 gehört .

Im folgenden Artikel haben wir einen ausführlichen Leitfaden für die Durchführung eines IT-Audits im Jahr 2025 zusammengestellt, einschließlich zweier allgemeiner Checklisten für den Audit-Prozess, die Sie kostenlos herunterladen können, sowie Einblicke in die Möglichkeiten, die InvGate Asset Management Ihnen bei der Rationalisierung wichtiger Aktivitäten bieten kann.

Inhaltsübersicht

- Was ist ein IT-Audit?

- Wer braucht ein IT-Audit - und warum?

- Die 8 wichtigsten Vorteile von IT-Audits

- Arten von IT-Audits

- Wie man ein Audit durchführt: der IT-Audit-Prozess

- Herunterladen: Eine allgemeine Checkliste für den IT-Audit-Prozess

- Wie kann InvGate Asset Management Sie bei der Durchführung eines IT-Audits unterstützen?

- Bewährte Verfahren für IT-Audits

Was ist ein IT-Audit?

Bei einem IT-Audit werden die informationstechnische Infrastruktur, die Richtlinien und der Betrieb einer Organisation bewertet und die Managementkontrollen innerhalb der IT-Infrastruktur und des Geschäftsbetriebs untersucht.

Im Wesentlichen trägt ein IT-Audit dazu bei, sicherzustellen, dass IT-Umgebungen effektiv verwaltet und kontrolliert werden, um die Vermögenswerte einer Organisation zu schützen, die Datenintegrität zu wahren und den Zielen der Organisation zu entsprechen.

Es gibt viele verschiedene Arten von Audits, die sich jeweils auf einen bestimmten Bereich des IT-Managements konzentrieren, z. B:

- Governance und Management - Bewertung der IT-Governance-Strukturen, Rollen und Zuständigkeiten und Beurteilung der Ausrichtung der IT-Strategie an den Unternehmenszielen.

- Compliance - Überprüfung, ob IT-Prozesse und -Systeme mit den geltenden Gesetzen, Vorschriften und Standards übereinstimmen, um sicherzustellen, dass angemessene Kontrollen für Datenschutz und -sicherheit vorhanden sind.

- Betrieb - Überprüfung der Verwaltung von IT-Ressourcen und -Anlagen sowie Bewertung der Leistung, Zuverlässigkeit und Verfügbarkeit von IT-Systemen und -Diensten.

- System- und Datensicherheit - Bewertung der Effektivität von Firewalls, Verschlüsselung und anderen Sicherheitsmaßnahmen sowie Bewertung der Anfälligkeit für verschiedene Sicherheitsbedrohungen wie Malware, Phishing und Hacking.

- Datenintegrität und -genauigkeit - Bewertung der Maßnahmen zur Gewährleistung der Genauigkeit und Integrität von Daten und Überprüfung der Kontrollen der Dateneingabe, -verarbeitung und -ausgabe.

- Physische Sicherheit - Überprüfung des Schutzes von IT-Anlagen vor physischen Bedrohungen wie Diebstahl oder Beschädigung.

- Wiederherstellung im Katastrophenfall und Geschäftskontinuität - Bewertung der Vorbereitung einer Organisation auf unerwartete Ereignisse wie Naturkatastrophen oder Cyberangriffe und Bewertung der Wirksamkeit von Wiederherstellungsplänen und Strategien zur Geschäftskontinuität.

Der Zweck von IT-Audits

Der Zweck eines IT-Audits kann aus vier Hauptperspektiven betrachtet werden:

- Risikomanagement - Identifizierung und Bewertung von Risiken für die Vertraulichkeit, Integrität und Verfügbarkeit von Informationsbeständen.

- Gewissheit - Den Beteiligten die Gewissheit geben, dass die IT effektiv und sicher verwaltet wird.

- Rechenschaftspflicht - Sicherstellung der Rechenschaftspflicht und der Einhaltung von Unternehmensrichtlinien und bewährten Praktiken der Branche

- Kontinuierliche Verbesserung - Identifizierung von Bereichen, in denen die Prozesse und Verfahren des IT-Managements verbessert werden können.

Was ein IT-Audit beinhaltet

Ein IT-Audit kann je nach Zweck und Umfang verschiedene Schritte umfassen. In der Regel gibt es gemeinsame Elemente für IT-Audits , die je nach Schwerpunkt einige der folgenden Punkte umfassen können:

- Festlegung des Ziels und des Umfangs.

- Risikobewertung.

- Datenerhebung.

- Kontroll- und Systemtests.

- Überprüfung der Sicherheit.

- Überprüfung der Einhaltung der Vorschriften.

- Überprüfung der Betriebspraktiken.

- Überprüfung der Leistung.

- Audit-Berichterstattung.

- Auditüberprüfung und Follow-up.

Wer braucht ein Audit für die IT - und warum?

Ein IT-Audit ist für jedes Unternehmen von entscheidender Bedeutung, da es dazu beiträgt, die Integrität und Zuverlässigkeit der IT-Infrastruktur und der Daten zu erhalten. Sie berücksichtigt Unternehmensfunktionen wie Risikobewertung, Datenintegrität, Compliance, Sicherheitsbewertung und Unterstützung der Geschäftskontinuität und Notfallwiederherstellung.

Ohne regelmäßige IT-Audits ist ein Unternehmen nicht nur potenziell ineffizient und ineffektiv, sondern auch anfällig für Bedrohungen der Cybersicherheit und die damit verbundenen negativen Auswirkungen auf das Geschäft.

Werfen wir einen Blick auf einige Beispiele für IT-Audits, um zu sehen, in welchen verschiedenen Geschäftsbereichen eine regelmäßige Praxis zur Rationalisierung beitragen kann.

IT-Audit-Beispiel Nr. 1 - Erkennen und Abschwächen von IT-Risiken

IT-Audits helfen Unternehmen, Risiken wie Systemausfälle, Cyberangriffe und Datenschutzverletzungen zu erkennen und zu bewältigen. Zu den Prüfungsergebnissen gehören beispielsweise die folgenden:

- Alle Datenbanken, in denen Kundendaten gespeichert sind, waren nicht ausreichend verschlüsselt.

- Schwachstellen in der Benutzerzugriffskontrolle, bei denen einige Mitarbeiter Zugriff haben, der für ihre Rolle nicht erforderlich ist.

- Veralteter Plan zur Reaktion auf Vorfälle, der keine klaren Verfahren für bestimmte Arten von Cybersicherheitsvorfällen enthält.

IT-Prüfungsbeispiel Nr. 2 - Sicherstellung der Einhaltung von Gesetzen und Vorschriften

Die meisten Branchen unterliegen Gesetzen und Vorschriften, die ihre IT-Systeme und ihr Datenmanagement regeln. Mit IT-Audits können Unternehmen die Einhaltung dieser Vorschriften sicherstellen. Beispiele für Prüfungsfeststellungen sind folgende:

- Einige übermittelte elektronische geschützte Gesundheitsdaten (ePHI) waren nicht ausreichend verschlüsselt.

- Die Schulungsprogramme für Mitarbeiter im Zusammenhang mit der Einhaltung von SOC2 waren unzureichend.

- Verzögerungen bei der Entziehung von Zugriffsrechten für ausgeschiedene Mitarbeiter, so dass eine Schwachstelle besteht.

IT-Prüfungsbeispiel Nr. 3 - Verbesserung der Effizienz des IT-Betriebs

IT-Audits helfen dabei, Bereiche zu identifizieren, in denen der IT-Betrieb verbessert werden kann, was zu Kosteneinsparungen und einer Verbesserung der allgemeinen Unternehmensleistung führt. Zu den Prüfungsergebnissen gehören beispielsweise die folgenden:

- Veraltete Hardware, die eine langsame Systemleistung und gelegentliche Ausfallzeiten verursacht.

- Mehrere redundante IT-Prozesse, die zu einer Verschwendung von Zeit und Ressourcen führen. Beispielsweise erforderte der Änderungsmanagementprozess unnötige Genehmigungen von Mitarbeitern, die nicht wussten, was sie genehmigten.

- Inkonsistente Datensicherungs- und Wiederherstellungspraktiken, die das Risiko von Datenverlusten mit sich brachten.

IT-Audit-Beispiel #4 - Schutz des Unternehmensvermögens

Wie wir bereits erwähnt haben, sind Audits ein grundlegender Pfeiler Ihrer ITAM-Initiative. In diesem Sinne können Unternehmen ihre IT-Ressourcen vor unbefugtem Zugriff, unbefugter Nutzung und Zerstörung schützen, indem sie IT-Audits nutzen, um die Schwachstellen zu ermitteln, denen sie ausgesetzt sind. Beispiele für Auditergebnisse sind die folgenden:

- Teure Produktionsanlagen, die nicht angemessen im Anlageninventar erfasst sind.

- Schwachstellen in der Netzwerksicherheit, die sensible Unternehmensdaten potenziellen externen Angriffen aussetzen können.

- Unzureichende Vernichtungsprozesse und -dokumente, die Datenbestände anfällig für unbefugten Zugriff oder Diebstahl machen.

Hierfür ist ein kompetentes ITAM-Tool der Schlüssel, um Ihre IT-Umgebung zu überwachen, bestimmte Kontrollvorgänge zu automatisieren, interne Audits durchzuführen und alarmiert zu werden, wenn etwas auftaucht, um sofort zu handeln. Aber dazu später mehr, wir versprechen es.

IT-Audit-Beispiel #5 - Sicherstellung der Integrität von Daten

IT-Audits tragen dazu bei, sicherzustellen, dass die Datenbanken korrekt, aktuell und zuverlässig sind. Dies hilft bei der Unterstützung von Geschäftsentscheidungen und bei der Einhaltung von Vorschriften. Beispiele für Prüfungsergebnisse sind:

- Unstimmigkeiten zwischen den Dateneingabeschnittstellen und den tatsächlich gespeicherten Daten, was zu möglichen Ungenauigkeiten führt.

- Das Fehlen umfassender Datenvalidierungsregeln, was die Eingabe inkonsistenter oder ungenauer Daten ermöglicht.

- unzureichend geführte Audit-Protokolle, die die Nachverfolgung und Behebung von Datenintegritätsproblemen erschweren.

8 Hauptvorteile von IT-Audits

Der Hauptnutzen der Durchführung von IT-Prüfungen entspricht im Wesentlichen den genannten Zielbereichen, darunter die folgenden:

- Verbesserte Sicherheit - Identifizierung von Schwachstellen und Verhinderung von unbefugtem Zugriff.

- Verbesserte Einhaltung von Vorschriften - Sicherstellung der Einhaltung von Gesetzen und Vermeidung von Strafen.

- Besseres Risikomanagement - Bewertung von Risiken und Formulierung von Strategien zur Risikominderung.

- Verbesserte Datenintegrität - Sicherstellung von Genauigkeit und Zuverlässigkeit und Vermeidung von Datenverlusten.

- Optimierter IT-Betrieb - Erhöhte Effizienz und verbesserte Produktivität.

- Fundierte Entscheidungsfindung - Bereitstellung wertvoller Erkenntnisse und Erleichterung der strategischen Planung und Verbesserung.

- Effektive Business-Continuity-Fähigkeiten - Bewertung von Disaster-Recovery-Plänen und Minimierung von Ausfallzeiten durch schnelle Wiederherstellung nach Störungen.

- Stärkung des Vertrauens der Stakeholder - Aufbau von Vertrauen und Anreize für größere Investitionen in technologische Fähigkeiten.

Arten von IT-Audits

Erstens, IT-Audits können intern oder extern sein. Die erste wird von der internen Prüfungsabteilung oder dem internen Prüfungsteam einer Organisation durchgeführt, um die Kontrollen, die Sicherheit und die allgemeine IT-Governance zu bewerten und zu verbessern und sich auf den Besuch des externen Prüfers vorzubereiten. Die zweite wird von unabhängigen externen Prüfungsgesellschaften oder Aufsichtsbehörden außerhalb der Organisation durchgeführt und liefert eine objektive Bewertung der IT-Systeme, -Prozesse und -Kontrollen einer Organisation.

Es gibt auch verschiedene Arten von IT-Prüfungen, die durch ihren spezifischen Fokus und Zweck definiert sind, wie z. B.:

- System- und Anwendungsprüfungen - Sie stellen sicher, dass Systeme und Anwendungen angemessen, effizient und sicher sind, und stützen sich dabei auf die Bewertung von Kontrollen im Zusammenhang mit dem Erwerb oder der Entwicklung, Implementierung und Wartung von Software.

- Prüfungen von Informationsverarbeitungseinrichtungen - Bei diesen Prüfungen werden Einrichtungen, wie z. B. Rechenzentren, auf ihre physische Sicherheit, Umweltkontrollen und Zugangskontrollen geprüft.

- Systementwicklungsprüfungen - Bei diesen Prüfungen werden die in der Entwicklung befindlichen Systeme unter Berücksichtigung von Projektmanagementpraktiken, Systemspezifikationen und Entwicklungsprozessen bewertet.

- "Prüfungen der IT-Verwaltung - Hierbei wird beurteilt, ob die IT-Verwaltung den Unternehmenszielen entspricht, einschließlich IT-Governance, Strategie und Ausrichtung auf die Unternehmensziele.

- Audits der Unternehmensarchitektur - Bei diesen Audits wird beurteilt, ob die Fähigkeiten der Unternehmensarchitektur einer Organisation den Geschäftszielen entsprechen.

- Client/Server- und Telekommunikations-Audits - Bei diesen Audits wird die in diesen Technologien verwendete Infrastruktur bewertet, um sicherzustellen, dass sie den Anforderungen der Organisation entspricht.

- Audits zur Geschäftskontinuität und Wiederherstellung im Katastrophenfall - Hier wird bewertet, wie gut eine Organisation auf unerwartete Störfälle vorbereitet ist, einschließlich Backup-Plänen, Notfallverfahren (und deren Tests) sowie Wiederherstellungsstrategien.

- Audits zur Cybersicherheit - Diese Audits bewerten die Effektivität der Cybersicherheitsmaßnahmen einer Organisation und ihre Widerstandsfähigkeit gegen Cyberbedrohungen, einschließlich der Mechanismen zur Verhinderung, Erkennung und Reaktion auf Bedrohungen.

- Data-Governance-Audits - Sie stellen sicher, dass die Daten korrekt, verfügbar und sicher sind, wobei der Schwerpunkt auf Datenmanagement-Richtlinien, Datenqualität und Datenschutz liegt.

- Compliance-Audits - Bei diesen Audits wird bewertet, ob die IT-Systeme eines Unternehmens bestimmten Vorschriften und Standards entsprechen, z. B. GDPR und SOC2, wobei der Schwerpunkt auf rechtlichen Verpflichtungen, Branchenstandards und Compliance-Prozessen liegt.

- IT-Governance-Audits - Bei diesen Audits wird die Effektivität der IT-Governance-Strukturen und -Prozesse bewertet, wobei der Schwerpunkt auf der IT-Entscheidungsfindung, den Richtlinien und den Organisationsstrukturen liegt.

- IT-Projektmanagement-Audits - Bei diesen Audits wird das Management von IT-Projekten auf Effektivität und Übereinstimmung mit den Unternehmenszielen geprüft, einschließlich der Prozesse für Projektplanung, -durchführung und -überwachung.

- Prüfungen von Drittanbietern und Verkäufern - Bei diesen Prüfungen werden die Risiken und Kontrollen im Zusammenhang mit Drittanbietern, z. B. Cloud-Anbietern oder Verkäufern, bewertet; der Schwerpunkt liegt dabei auf dem Anbietermanagement, den Servicevereinbarungen und dem Risikomanagement.

Wie man ein Audit durchführt: der IT-Audit-Prozess

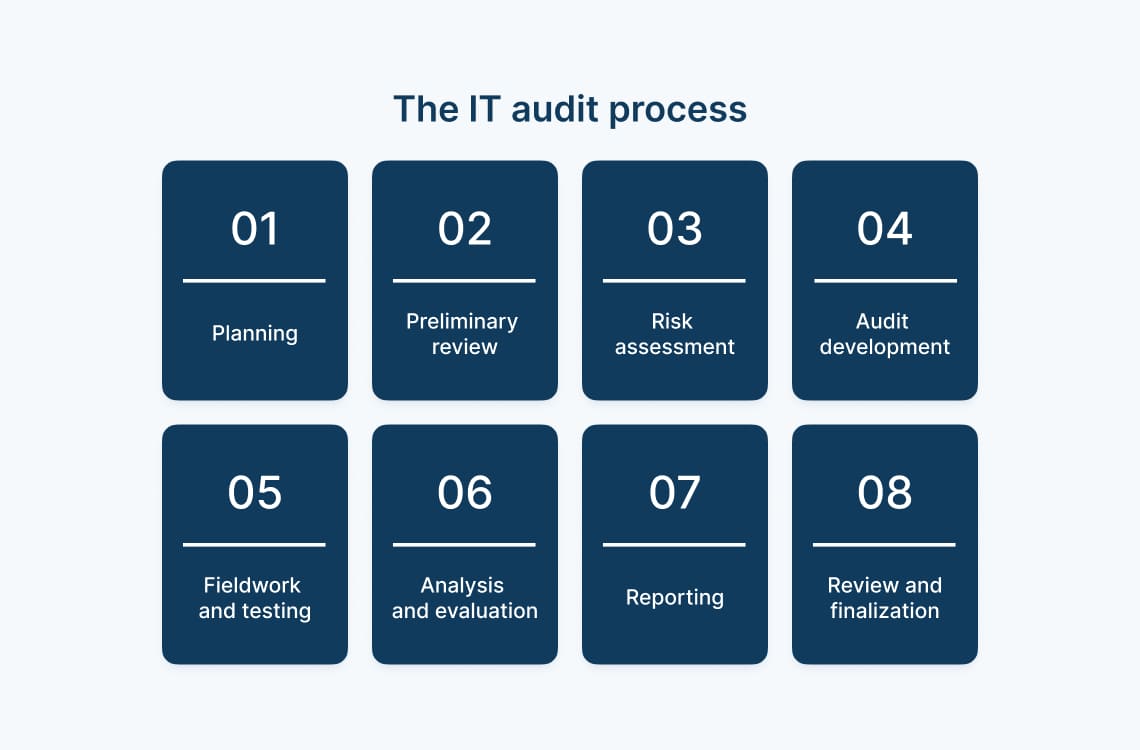

Ein allgemeiner IT-Auditprozess umfasst verschiedene Schritte zur Bewertung der Verwaltung, Sicherheit und Effektivität einer IT-Umgebung. Diese sollten auf die Bedürfnisse des IT-Audits und Ihrer Organisation zugeschnitten sein, aber die grundlegenden Schritte umfassen:

- Planung - Einschließlich der Ziele und des Umfangs der Prüfung (auf der Grundlage der Risikobewertung, der Unternehmensziele und der gesetzlichen Vorschriften) sowie der Zuweisung von Ressourcen.

- Vorläufige Prüfung - Verstehen der aktuellen Systeme, Prozesse und Kontrollen, die ausgeführt werden und wie.

- Risikobewertung - Identifizierung potenzieller Risiken und Schwachstellen sowie deren Analyse und Priorisierung auf der Grundlage von Wahrscheinlichkeit und Auswirkungen. Hierfür kann die Festlegung von Schweregraden für Vorfälle hilfreich sein.

- Entwicklung von Audits - Entwurf von Audittests zur Bewertung von Kontrollen und Festlegung von Kriterien zur Bewertung der Wirksamkeit von Kontrollen.

- Feldarbeit und Tests - Durchführung von Audittests und Sammeln von Beweisen durch Befragungen, Beobachtungen und Dokumentenprüfungen.

- Analyse und Bewertung - Beurteilung, ob die IT-Kontrollen wirksam sind, und Ermittlung von Schwachstellen, Nichteinhaltung von Vorschriften und verbesserungswürdigen Bereichen.

- Berichterstattung - Erstellung und Vorlage eines Prüfungsberichts, der die Prüfungsfeststellungen, Schlussfolgerungen und Empfehlungen zusammenfasst.

- Überprüfung und Fertigstellung - Fertigstellung des Prüfungsberichts auf der Grundlage des Feedbacks der Beteiligten.

Nach diesen primären IT-Audit-Schritten wird eine Organisation gezielte Verbesserungen vornehmen und wahrscheinlich ein erneutes Audit durchführen, um die Fortschritte zu bewerten.

Herunterladen: Checkliste für zwei allgemeine IT-Auditprozesse

Diese beiden allgemeinen IT-Audit-Checklisten führen Sie durch die wichtigsten Phasen des Prozesses und stellen sicher, dass Sie die wichtigsten Punkte abdecken. Denken Sie jedoch daran, dass Sie sie je nach Unternehmen, Branche und Ziel des IT-Audits anpassen müssen.

Während die erste Liste die wichtigsten durchzuführenden Aktivitäten strukturiert, enthält die zweite eine Reihe allgemeiner Fragen, die Sie sich in jeder Phase des Audits stellen sollten.

Wie kann InvGate Asset Management Sie bei der Durchführung eines IT-Audits unterstützen?

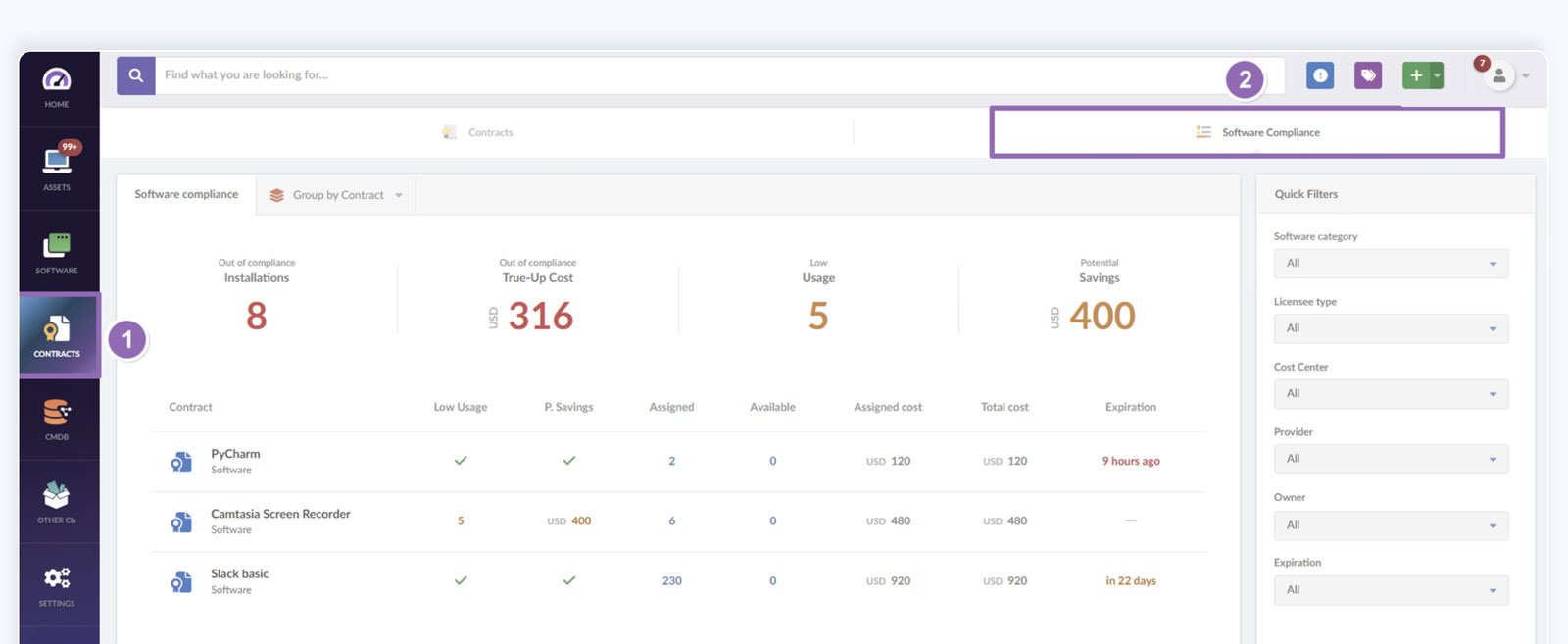

IT-Audits sind umfangreiche Prozesse, die es erfordern, eine Reihe von Verfahren zu orchestrieren und gleichzeitig ein Auge auf verschiedene Aspekte Ihrer IT-Infrastruktur zu haben. Nachdem Sie Ihr komplettes IT-Inventar mit dem Tool erstellt haben, unterstützt InvGate Asset Management Ihren internen Audit-Prozess, indem es Ihre Umgebung überwacht und Sie auf alles aufmerksam macht, was verbessert oder angepasst werden muss.

DasSoftware-Compliance-Modul beispielsweise gleicht Informationen aus Ihren protokollierten Verträgen mit der gemeldeten Softwarenutzung in Ihrer Umgebung ab und liefert Ihnen Informationen über nicht konforme Installationen und wenig genutzte Lizenzen. Auf diese Weise können Sie darauf aufmerksam werden und handeln, bevor es der externe Prüfer tut.

Wenn Sie sehen möchten, was das Tool alles kann, um Sie bei der Durchführung gründlicher interner IT-Audits zu unterstützen (und somit auf externe Audits vorbereitet zu sein), zögern Sie nicht, einen Termin mit unseren Experten zu vereinbaren, die Ihnen die Lösung und all ihre Möglichkeiten zeigen werden.

Bewährte Verfahren für IT-Audits

Es gibt viele Best Practices für IT-Audits, die Unternehmen anwenden können, um den Prozess effizienter und effektiver zu gestalten. Dazu gehören:

- Regelmäßige Durchführung von IT-Audits zur kontinuierlichen Bewertung und Verbesserung der IT-Umgebung.

- Einsatz sowohl interner als auch externer Prüfer, um die Kosten niedrig zu halten und gleichzeitig den Wert der Prüfung zu schützen.

- Ausreichend Zeit in der Planungsphase aufwenden, um den Prüfungsumfang, die Ziele und die Methodik klar zu definieren.

- Anwendung eines risikobasierten Ansatzes, um die Prüfungsbemühungen auf die kritischsten und anfälligsten Bereiche zu konzentrieren.

- Regelmäßige Aktualisierung der Risikobewertung, um Änderungen in der IT-Umgebung, den Geschäftsprozessen und neuen Bedrohungen Rechnung zu tragen.

- Aufrechterhaltung einer offenen Kommunikation mit allen relevanten Interessengruppen.

- Detaillierte und organisierte Aufzeichnungen über den Prüfungsprozess, die Ergebnisse und die Empfehlungen.

- Implementierung eines strukturierten Follow-up-Prozesses zur Überwachung des Fortschritts der Maßnahmen und Empfehlungen.

- Nach jeder Prüfung sollte eine Überprüfung durchgeführt werden, um die gewonnenen Erkenntnisse und verbesserungswürdige Bereiche des IT-Prüfungsprozesses zu ermitteln.

Schlussfolgerung

Wir haben hier die wichtigsten Aspekte untersucht, die bei der Durchführung eines IT-Audits in Ihrer Organisation zu berücksichtigen sind, einschließlich der verschiedenen Arten, Vorteile und bewährten Verfahren sowie der wichtigsten Schritte des Prozesses. Die verschiedenen IT-Audit-Typen können zwar ähnlichen Ansätzen folgen, es ist jedoch wichtig sicherzustellen, dass der geplante Prozess und seine Durchführung auf Ihre spezifischen Bedürfnisse und Ziele zugeschnitten sind.

IT-Audits und eine solide IT-Asset-Management-Strategie arbeiten eng zusammen, um sicherzustellen, dass Unternehmen vollständig geschützt sind und die Vorschriften einhalten. In diesem Sinne kann der Einsatz eines Tools zur Überwachung Ihrer Umgebung und zur Unterstützung Ihrer internen Revision einen großen Unterschied in Bezug auf Effizienz und Effektivität ausmachen.

Wenn Sie herausfinden möchten, wie InvGate Asset Management Ihnen bei Ihrem Auditprozess helfen kann, denken Sie daran, dass Sie eine kostenlose 30-tägige Testversion buchen können, um es selbst zu erkunden!

Häufig gestellte Fragen

Welche Software wird bei der Rechnungsprüfung verwendet?

Welche Art von Software bei IT-Audits eingesetzt wird, hängt vom Schwerpunkt der Prüfung ab. ITAM-Tools können Ihnen bei der Überwachung Ihrer IT-Umgebung helfen und Sie auf Sicherheiten und Schwachstellen hinweisen, auf die Sie reagieren müssen. Aber auch für allgemeine IT-Kontrollprüfungen werden andere Softwarelösungen benötigt als für Netzsicherheitsprüfungen.

Bei der Festlegung, welche Software für die IT-Prüfung verwendet wird, muss also zwischen den verschiedenen Anwendungsfällen unterschieden werden.

Prüfungen der allgemeinen IT-Kontrollen - die wahrscheinlich den größten Umfang haben - werden davon profitieren:

- IT-Asset-Management-Tools

- Auditmanagement- und Workflow-Tools

- Tools für die Datenanalyse

- Tools zur Risikobewertung

- Tools für Zugriffs- und Identitätsmanagement

- Tools zur Bewertung von Sicherheit und Schwachstellen

- Tools für die Protokollverwaltung und -überwachung

- Tools für die Netzwerksicherheit.

Bei Audits der Netzwerksicherheit wird eine Vielzahl von netzwerkspezifischen Tools eingesetzt, darunter:

- Tools zur Netzwerkabbildung und -visualisierung

- Netzwerk-Scanner und -Analysatoren

- Tools zur Bewertung von Schwachstellen

- Überwachung der Netzwerkleistung und -bandbreite

- Sicherheits- und Intrusion Detection Systeme (IDS)

- Firewall- und Richtlinienverwaltungstools

- Tools zur Analyse drahtloser Netzwerke

- Tools für die Protokoll- und Ereignisverwaltung

- Tools für die Passwort- und Zugangskontrolle.

Wie viel kostet eine IT-Systemprüfung?

Sie könnten genauso gut fragen: "Wie lang ist ein Stück Schnur?", denn die Kosten für eine IT-Systemprüfung können je nach Faktoren wie z. B.:

- Prüfungsumfang - Komplexere IT-Umgebungen bedeuten höhere Prüfungskosten, ebenso wie die Prüfungsziele.

- Die Größe des zu prüfenden Unternehmens - Wie zu erwarten, verfügen größere Unternehmen in der Regel über umfangreichere IT-Infrastrukturen, was zu umfassenderen und kostspieligeren Prüfungen führt.

- Branchenfaktoren - Organisationen in bestimmten Branchen mit strengen Vorschriften, wie z. B. im Finanz- und Gesundheitswesen, benötigen möglicherweise spezielle Audits zu höheren Kosten.

- Unternehmensstandort und geografische Verteilung - Regionale Preisunterschiede und die Notwendigkeit von Reisen wirken sich auf die Prüfungspreise aus.

- Werkzeuge und andere Ressourcen - Der Einsatz von zweckmäßiger Prüfungstechnologie kann sowohl zusätzliche Kosten verursachen als auch Kosten einsparen.

- Externe vs. interne Audits - Die Prüfung durch unabhängige Dritte ist teurer als interne Audits.

Letztendlich hängt es also davon ab, was für die IT-Prüfung benötigt wird. Ein Sicherheitsaudit beispielsweise kostet schätzungsweise zwischen 1.500 und 20.000 Dollar, kann aber je nach den oben genannten Faktoren auch weit mehr kosten.

Was ist die Aufgabe eines IT-Prüfers?

Die Rolle eines IT-Prüfers ist in gewisser Weise mit dem oben beschriebenen IT-Prüfungsprozess vergleichbar, so dass die wichtigsten Aufgaben und Verantwortlichkeiten folgende sind

- Planung und Konzeption der Prüfung - Festlegung der Prüfungsziele.

- Durchführung der Prüfung - Sammeln von Daten und Validierung von Kontrollen.

- Bewertung der IT-Governance - Bewertung der Richtlinien und Verfahren und Überprüfung der Managementpraktiken.

- Bewertung der Sicherheit - Bewertung der Sicherheitsmaßnahmen und der Zugangskontrollen.

- Überprüfung der Einhaltung von Vorschriften - Dies kann die Einhaltung von Vorschriften oder Richtlinien sein.

- Berichterstattung und Empfehlungen - Dokumentation und Kommunikation der Prüfungsergebnisse und Empfehlungen zu Verbesserungen und bewährten Verfahren.

- Audit-Follow-up und Überwachung - Nachverfolgung der Abhilfemaßnahmen und des Erfolgs der kontinuierlichen Verbesserung.