Leséléments de configuration ou CI sont les éléments constitutifs des services de l'entreprise. Leur gestion efficace est une activité clé du processus de gestion de la configuration , qui vise à s'assurer que ces éléments sont pris en compte et que des informations fiables sont disponibles à leur sujet. Ce processus jette les bases d'un fonctionnement fiable des services.

La pratique la plus répandue consiste à créer une base de données de gestion de la configuration (CMDB ) qui définit vos éléments de configuration et leurs relations. Rejoignez-nous pour définir la portée complète des éléments de configuration et expliquer comment les gérer efficacement sur InvGate Asset Management.

Prêt à en apprendre davantage sur les éléments de configuration ? Commençons.

Qu'est-ce qu'un élément de configuration (EC) ?

La pratique de la gestion de la configuration comporte beaucoup de terminologie, commençons donc par les bases. ITIL définit un élément de configuration (EC) comme tout composant qui doit être géré afin de fournir un service informatique.

En termes plus simples, on peut considérer qu'il s'agit de tout élément identifiable et gérable qui contribue au fonctionnement de l'environnement informatique d'une organisation.

Il peut s'agir d'un composant matériel majeur ou mineur, d'un logiciel, d'un équipement de réseau, de bâtiments, de fournisseurs et de documentation, c'est-à-dire de tout ce qui peut faire partie d'un service informatique complet.

Bien ou élément de configuration

Lesactifs et les éléments de configuration sont traités dans le cadre d'ITIL. Ils sont tous deux des composants clés qui doivent être gardés à l'œil et qui vous aident à gérer efficacement votre environnement informatique. Cependant, il existe des différences essentielles entre les deux. Jetons un coup d'œil.

-

Un élément de configuration est un élément constitutif de l'infrastructure informatique d'une organisation ( ) et comprend tous les composants qui doivent être gérés et contrôlés pour garantir la fourniture de services informatiques. Les éléments de configuration sont axés sur leur impact sur la fourniture de services informatiques stables et sur leurs relations et dépendances avec d'autres éléments de configuration dans l'ensemble de l'organisation. La base de données de gestion des configurations stocke et gère les informations relatives aux éléments de configuration et à leurs relations.

-

Un actif désigne tout élément qui a de la valeur pour une organisation et qui peut contribuer à sa situation financière. La gestion des actifs est axée sur leur valeur monétaire et leur gestion et la gestion des actifs informatiques (ITAM) implique le cycle de vie des aspects financiers des actifs informatiques, tels que les coûts d'acquisition, la maintenance, la dépréciation et la mise au rebut.

Types (et sous-types) d'éléments de configuration

Nous avons établi les critères permettant de définir ce qu'est un élément de configuration dans chaque organisation, mais vous vous demandez peut-être encore à quoi cela ressemble exactement dans la vie réelle. Voici donc quelques catégories et exemples typiques d 'éléments de configuration:

Les IC relatives au matériel :

- Serveurs (physiques et virtuels)

- Dispositifs de stockage (baies de disques, réseaux de stockage)

- Dispositifs IoT

- Dispositifs de réseau (routeurs, commutateurs et concentrateurs)

- Équipements vocaux (PBX et systèmes IVR)

- Imprimantes et scanners

- Dispositifs de l'utilisateur final (ordinateurs portables, ordinateurs de bureau, dispositifs mobiles).

Logiciels CI :

- Systèmes d'exploitation

- Applications professionnelles telles que la suite Office

- Applications logicielles personnalisées

- Licences logicielles

- Logiciels intermédiaires

- Utilitaires tels que les outils de sauvegarde du système et les logiciels antivirus

les CI de réseau :

- Adresses IP et sous-réseaux

- Informations sur lesréseaux locaux (LAN), les réseaux étendus (WAN) et les réseaux locaux virtuels (VLAN)

- Pare-feu

- passerelles

- Points d'accès sans fil

- Ponts de réseau

- Segments de réseau

- Configurations DNS (Domain Name System)

Documentation CIs :

- Manuels d'utilisation

- Spécifications de conception

- Guides de configuration et d'installation

- Diagrammes de réseau

- Documentation sur les processus

- Accords de niveau de service (SLA), accords de niveau de service (OLA) et accords de niveau de service (XLA)

Éléments de configuration des installations :

- Centres de données, salles de communication et salles de serveurs

- Systèmes HVAC (chauffage, ventilation et climatisation)

- Systèmes de batteries et de sauvegarde, par exemple, détails UPS

- Unités de distribution d'énergie (PDU)

- Systèmes de sécurité physique

CI du fournisseur :

- Contrats et accords avec les fournisseurs

- Informations et coordonnées du fournisseur

- Informations provenant de votre base de données de fournisseurs et de contrats (si vous en avez une)

CI des services techniques :

- IC internes (c.-à-d. actifs du projet)

- IC externes (c.-à-d. accords avec les clients)

- IC d'interface (détails sur la manière dont un service de bout en bout est fourni par l'intermédiaire d'API et d'interfaces de fournisseurs de services).

Attributs des éléments de configuration

Lesattributs des éléments de configuration sont les caractéristiques qui décrivent et définissent un élément de configuration spécifique au sein de votre infrastructure informatique. Les attributs fournissent des détails sur l'élément de configuration, ses spécifications, ce qui fait qu'il fait partie de la fourniture de services et les relations entre eux.

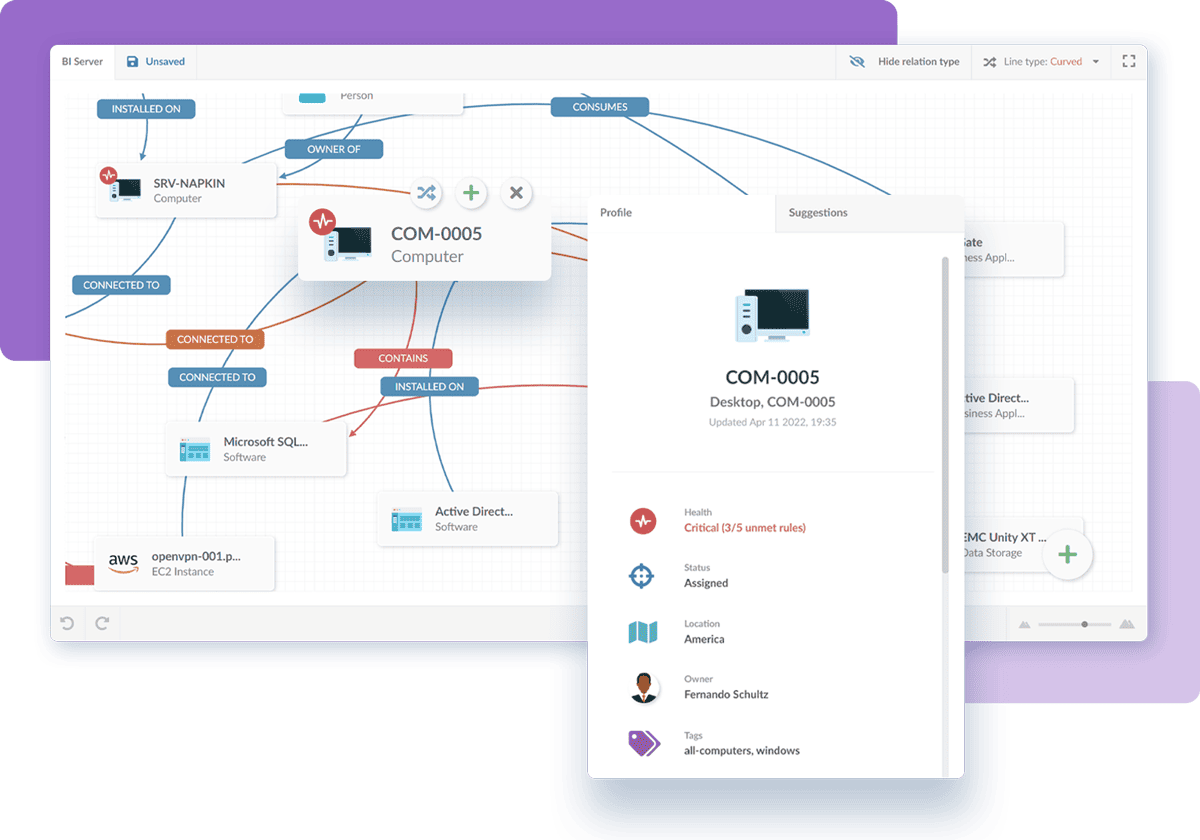

En les définissant clairement dans une CMDB, vous avez accès à une carte du fonctionnement et des relations entre tous les éléments de votre environnement. Vous disposez ainsi d'informations précieuses pour soutenir vos fonctions informatiques.

Voici quelques types courants d'attributs de CI

- Identifiant unique

- Nom ou étiquette de l'IC

- Brève description de l'objectif de l'IC

- Type, par exemple, matériel, logiciel, documentation

- Sous-type, par exemple. Serveur, application financière, documentation du réseau

- Numéro de modèle ou de version

- Détails du support

- Détails sur le fournisseur

- Propriétaire

- Relation avec d'autres infrastructures critiques et services, par exemple, relations parents-enfants

- Emplacement (physique et logique)

- le statut

- Informations sur les coûts et les finances

- Informations relatives à la garantie

- les exigences en matière de sécurité, le cas échéant

- Abréviations ou acronymes de l'IC

Cycle de vie des éléments de configuration

Lecycle de vie des éléments de configuration ( ) désigne les étapes par lesquelles passe un élément de configuration dans l'environnement informatique d'une organisation. Une gestion efficace garantit que les éléments de configuration sont correctement gérés, contrôlés et maintenus tout au long de leur cycle de vie, conformément aux exigences de l'entreprise.

Le processus comprend généralement les étapes suivantes :

- Planification et conception - L'identification du besoin d'une nouvelle infrastructure de communication est la partie principale de l'exercice de collecte des besoins qui lance le processus.

- Acquisition et fourniture - Acquisition ou création de l'infrastructure critique conformément aux spécifications de conception.

- Identification et enregistrement - Attribuer à l'infrastructure critique un identifiant unique et l'enregistrer dans la base de données CMDB.

- Dans l'environnement de test - S'assurer qu'elle fonctionne comme prévu et qu'elle répond aux normes de qualité.

- Déploiement - Mise à disposition de l'IC dans l'environnement de production et mise à disposition des utilisateurs finaux.

- Assistance en début de vie - La période de garantie ou d'installation peut inclure l'amélioration des niveaux d'assistance et des temps de réponse lorsqu'une infrastructure critique a été récemment déployée dans l'environnement réel.

- Environnement de production - Exécution de la surveillance, de la gestion, de la maintenance et des mises à jour nécessaires pour que l'infrastructure critique fonctionne de manière efficace et efficiente.

- Retrait et élimination - Lorsque l'infrastructure critique n'est plus nécessaire, le processus de retrait et d'élimination consiste à s'assurer que toutes les données sont supprimées, à redéployer toutes les licences logicielles correspondantes et à recycler ou éliminer tous les composants matériels.

Gestion des éléments de configuration

Il est temps d'approfondir la terminologie ! Comme nous l'avons mentionné, la meilleure façon de rester au fait de vos pratiques est d'intégrer un outil robuste doté de fonctions spécifiques de gestion de la configuration.

En ce sens, les éléments de configuration sont gérés plus efficacement dans un environnement CMDB ou CMS :

- La CMDB est une base de données qui stocke les enregistrements de configuration tout au long de leur cycle de vie et qui maintient également les relations entre les enregistrements de configuration. En d'autres termes, elle capture les éléments de configuration qui constituent les systèmes informatiques et la manière dont ils fonctionnent ensemble pour fournir des services aux entreprises.

- Le CMS est un ensemble d'outils, de données et d'informations pour la gestion de la configuration des services. Il peut être constitué de plusieurs CMDB, de bases de données d'actifs et d'informations sur les connaissances.

La qualité d'une CMDB ou d'un CMS dépend des données qu'elle contient. Il est donc judicieux de créer des points de contrôle dans le cadre de vos activités de gestion de la configuration afin de vous assurer que les informations de votre CI sont à jour et qu'elles reflètent correctement votre environnement informatique. Voici quelques exemples :

- Demandez aux analystes devotre service desk de classer les incidents et les demandes de service à l'aide de la CMDB. Ils peuvent également mettre à jour les données CI incorrectes lorsqu'ils enregistrent des tickets.

- Demandez aux équipes de support de signaler les changements avec les services impactés dans la base de données.

- Demandez à votre Change Enablement Demandez à vos équipes de gestion des mises en production d'évaluer l'impact des changements par rapport aux informations sur les services dans la CMDB. Vous pouvez également demander des critères de réussite qui soutiennent la gestion de la configuration ; par exemple, un changement ne peut être clôturé comme réussi que lorsque les informations de service ou l'IC sont mises à jour.

- Demandez à vos équipes de gestion des versions de déployer des versions basées sur les informations de l'IC et d'en vérifier l'exactitude.

- Demandez à votre équipe de gestion des problèmes d'utiliser la CMDB pour soutenir l'analyse des problèmes et des erreurs connues.

- Demandez à vos équipes de catalogue de services si la CMDB serait utile pour identifier les services informatiques.

- Travaillez avec vos équipes de sécurité pour vous assurer que tous les incidents de sécurité sont automatiquement liés à un CI afin qu'ils puissent être gérés plus efficacement.

- Automatisez ce qui peut l'être. Grâce à l'automatisation, les processus CMDB garantissent des résultats continus par la détection automatique des modifications apportées aux actifs, aux configurations et aux dépendances.

Comme vous pouvez le constater, la construction d'une CMDB n'est pas une tâche que l'on accomplit et que l'on abandonne ensuite. Au contraire, elle nécessite des révisions et des mises à jour constantes. Dans l'épisode 68 de Ticket Volume - IT Podcast, Allex Dixon, un professionnel formé à l'ITIL avec plus de vingt ans d'expérience en informatique dans diverses industries, l'a exprimé de la manière suivante :

|

|

"Une bonne CMDB n'est pas statique ; elle doit redécouvrir, revalider et recapturer les données de manière cohérente. Les méthodes manuelles sont obsolètes - l'automatisation est le seul moyen de rester en phase avec les environnements informatiques dynamiques d'aujourd'hui. Allen Dixon |

Qu'est-ce qu'un processus de gestion de la configuration ?

Un processus de gestion de la configuration implique l'identification, l'enregistrement et la maintenance des informations sur les éléments de configuration nécessaires à la fourniture des services informatiques. L'objectif principal est de s'assurer que des informations précises et fiables sur les éléments de configuration sont disponibles en cas de besoin.

Ce processus est essentiel pour maintenir la qualité des services, gérer efficacement les changements et réduire les risques associés aux interruptions des services informatiques. Les processus de gestion de la configuration comprennent des activités telles que

-

L'identification: Déterminer les éléments qui doivent être considérés comme des éléments de configuration et les documenter.

-

Contrôle: Veiller à ce que seuls les éléments de configuration autorisés et identifiables soient acceptés et enregistrés.

-

Comptabilisation de l'état: Suivre l'état et l'historique de chaque IC tout au long de son cycle de vie.

-

Vérification et audit: Vérifier régulièrement que les infrastructures critiques sont enregistrées avec précision et que les détails de leur configuration reflètent l'état réel de l'environnement informatique.

En mettant en œuvre un processus solide de gestion des configurations, les organisations peuvent assurer une meilleure surveillance, faciliter une gestion efficace des incidents et soutenir la prise de décisions stratégiques.

Qu'est-ce qu'un gestionnaire de configuration ?

Un gestionnaire de configuration est chargé de superviser le processus de gestion des configurations au sein d'une organisation. Il doit s'assurer que tous les éléments de configuration sont identifiés, enregistrés et maintenus avec précision afin de soutenir la gestion des services informatiques.

Le gestionnaire de configuration joue un rôle crucial dans le maintien de l'intégrité de l'infrastructure informatique et veille à ce que les données de configuration soient disponibles et fiables.

Les principales responsabilités du gestionnaire de configuration sont les suivantes

-

Élaborer et mettre en œuvre des politiques : Créer des politiques et des procédures pour la gestion de la configuration afin de garantir la cohérence et la conformité.

-

Gérer la CMDB : Superviser la base de données de gestion des configurations pour s'assurer qu'elle contient des informations exactes et à jour sur tous les éléments de configuration.

-

Coordination avec les autres équipes : Collaborer avec les services informatiques, le service desk, la gestion des changements et d'autres équipes pour s'assurer que les données de configuration sont utilisées efficacement et maintenues à jour.

-

Effectuer des audits et des révisions : Auditer régulièrement la CMDB et le processus de gestion des configurations afin d'identifier les écarts et les domaines à améliorer.

-

Assurer la formation et le soutien : Former les membres de l'équipe aux pratiques de gestion de la configuration et à l'importance de disposer de données de configuration exactes.

Le rôle d'un gestionnaire de configuration est essentiel pour maintenir la stabilité et l'efficacité des services informatiques, permettre une meilleure gestion des risques et soutenir la croissance de l'organisation.

Comment gérer les CI sur InvGate Asset Management

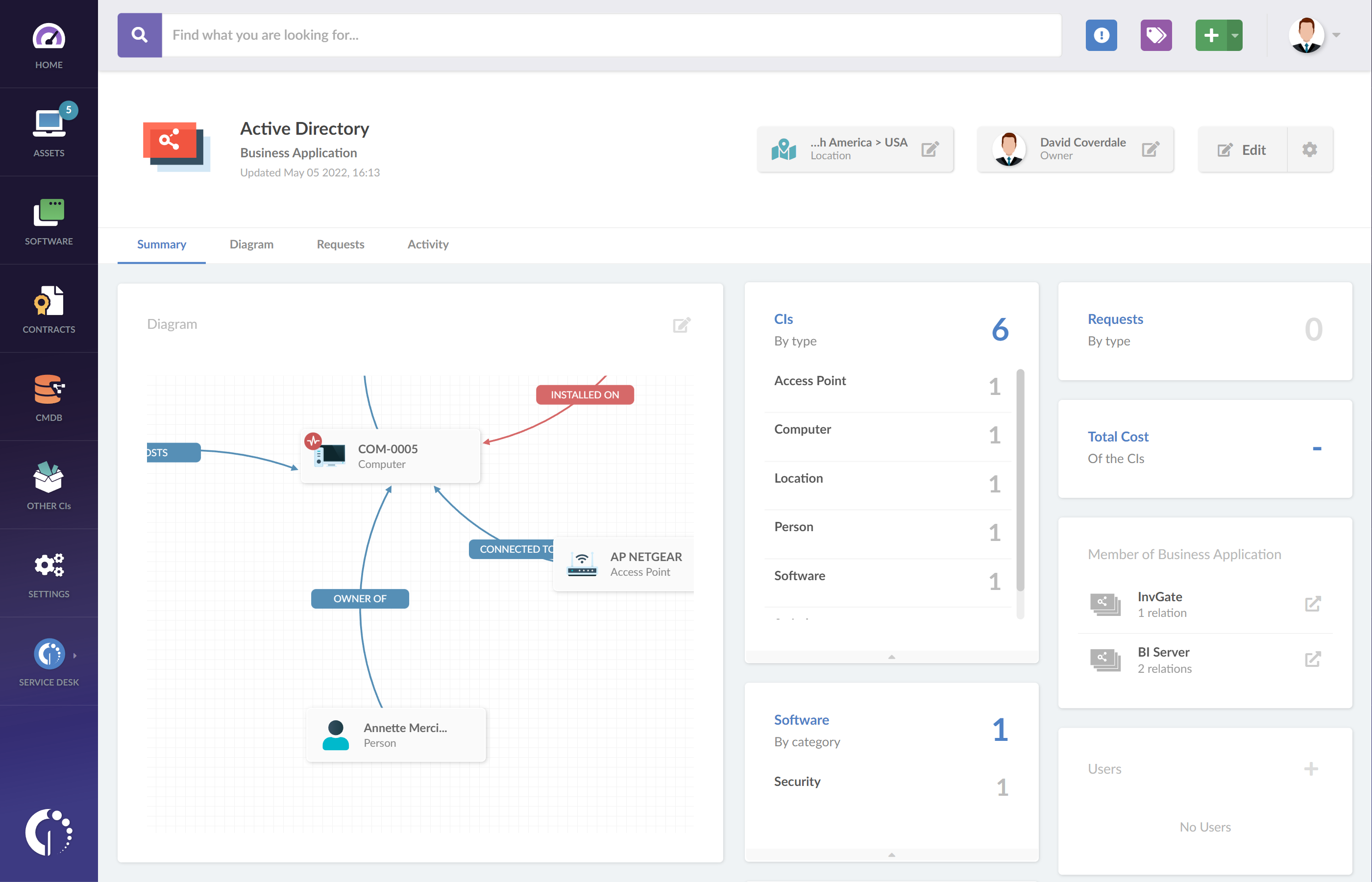

Voyons donc comment le logiciel ITAM peut rationaliser ce processus. Sur InvGate Asset Management, les éléments de configuration sont suivis et gérés par le biais de la fonction CMDB.

La première chose à faire est d'incorporer vos éléments de configuration dans le système. Cela peut prendre les formes suivantes :

- Biens : Installation d'un agent, par le biais de la fonction de découverte du réseau ou en téléchargeant un fichier .csv.

- Utilisateurs : En les créant dans Paramètres >> Général >> Utilisateurs ou en intégrant l'outil à Active Directory ou Microsoft Entra ID (anciennement Azure Active Directory).

- Sites : En les créant dans Paramètres >> Général >> Emplacements.

- Contrats: Créez-les dans Nouveau CI >> Contrat >> Actifs.

Outre les infrastructures critiques individuelles qui composent votre environnement, vous pouvez également définir leurs relations en créant des applications commerciales.

Il s'agit de groupes d'infrastructures critiques liées entre elles qui ont un objectif commun. InvGate Asset Management vous fournit un éditeur de diagramme intuitif pour les représenter visuellement sur votre instance.

Et voilà. Dans la section CMDB, vous trouverez toutes les informations pertinentes concernant vos CI, y compris une carte complète avec des statistiques et des informations sur l'activité.

En bref

Chaque organisation définit ses propres éléments de configuration en fonction de ce qu'elle considère comme nécessaire au bon fonctionnement de ses services informatiques. Il peut s'agir d'actifs, mais aussi d'emplacements, d'utilisateurs, de documentation, de fournisseurs ou de toute autre information informatique pertinente.

Ces composants sont généralement gérés dans la base de données CMDB, qui décrit les éléments de configuration et leurs relations afin d'assurer leur suivi tout au long de leur cycle de vie. Mais cela n'est pas possible sans l'outil adéquat qui intègre les processus de gestion de la configuration.

Donc, si vous êtes prêt à améliorer votre gestion des TI, vous pouvez essayer l'essai gratuit de 30 jours d' InvGate Asset Management (sans conditions) et le constater par vous-même.

Foire aux questions (FAQ)

Quelles informations la CMDB contient-elle pour les éléments de configuration ?

Les attributs et les informations sur les relations comprennent les services qui apportent de la valeur à l'organisation.

Les personnes peuvent-elles être un élément de configuration ?

Oui, les personnes et les rôles peuvent être des éléments de configuration.

Quel est un exemple d'élément de configuration ?

Le matériel, les logiciels ou les équipements de réseau.