Los Controles Generales de TI (ITGC - IT General Controls) son las políticas, procedimientos y actividades que utilizan las organizaciones para proteger y gestionar su entorno tecnológico. Dichas prácticas abarcan áreas clave, como las operaciones diarias o los cambios en los sistemas, con la finalidad de garantizar información segura, precisa y disponible.

¿Por qué son importantes los ITGC? Porque reducen los riesgos -el fraude, los errores y el acceso no autorizado-, además de otorgar a las empresas y a los auditores la confianza de que los datos del negocio son confiables.

En este artículo, definimos estos controles, mostramos ejemplos, explicamos cómo se relacionan con las auditorías y compartimos una sencilla checklist para reforzarlos en una organización.

¿Qué son los Controles Generales de TI?

Los Controles Generales de TI constituyen medidas que se aplican en toda la empresa para garantizar que la tecnología se utilice de forma segura y correcta. Los mismos adoptan la forma de políticas documentadas, procedimientos paso a paso y actividades recurrentes que pueden comprobar los auditores.

Por lo general, se agrupan en cuatro categorías principales:

- Operaciones de IT: procesos diarios como el monitoreo, las copias de seguridad y la recuperación.

- Controles de acceso: garantizar que solo las personas autorizadas puedan utilizar los sistemas y los datos.

- Gestión del Cambio: revisar y aprobar las modificaciones antes de su puesta en marcha.

- Desarrollo de sistemas y transformaciones en los programas: establecer normas para la adquisición, la creación o la actualización de los sistemas.

Por ejemplo, en los controles de acceso, los ITGC podrían exigir la aprobación del responsable y la autenticación multifactor antes de activar una nueva cuenta de usuario.

Las normas modernas también destacan el papel de los Controles Generales de TI en la protección de la integridad, la confidencialidad y la disponibilidad de los datos. Por eso, a menudo se mencionan explícitamente las copias de seguridad, la recuperación y la protección de la información como parte de los ITGC.

Estos aspectos pertenecen a las operaciones tecnológicas, pero reciben una atención especial porque la información es el núcleo tanto de los procesos empresariales como de las auditorías.

Estas categorías aparecen en casi todas las organizaciones, pero su implementación depende del tamaño de la empresa, el sector y los requisitos normativos.

Controles Generales de TI vs. controles de las aplicaciones

La principal diferencia entre los Controles Generales de TI y los de las aplicaciones es su alcance:

- Los ITGC abarcan todo el entorno tecnológico: garantizan que los sistemas en general sean seguros, fiables y estén bien gestionados. Algunos ejemplos son la gestión de los accesos, los procesos de aprobación de los cambios y las políticas de copias de seguridad.

- Los controles de las aplicaciones se aplican a un sistema o proceso específico: validan que los datos gestionados por esa aplicación sean correctos. Por ejemplo, un sistema de contabilidad puede bloquear los asientos contables que no cuadran, o un sistema de abono de sueldos impedir los pagos con valores negativos.

Ambos tipos de controles funcionan conjuntamente: los ITGC crean una base de confianza y los controles de aplicaciones garantizan la precisión dentro de cada aplicación.

¿Por qué se necesitan los ITGC?

Los Controles Generales de TI son importantes porque mantienen el entorno tecnológico de una empresa seguro, consistente y bajo control. En concreto, ayudan a reducir la posibilidad de errores, fraudes e interrupciones, al tiempo que garantizan que las herramientas informáticas respalden de forma constante las operaciones del negocio.

También contribuyen a proteger los datos confidenciales, cumplir con las normativas y generar confianza entre los clientes y socios.

Asimismo, unos ITGC sólidos facilitan las auditorías y otorgan a los directivos la tranquilidad de que los sistemas y la información son fiables.

Ventajas de los Controles Generales sólidos

- Protección de los datos confidenciales: salvaguarda la información de los consumidores, la financiera y la sanitaria.

- Prevención de infracciones y fraudes: minimiza el riesgo de ataques internos o externos.

- Apoyo del cumplimiento normativo: se alinea con SOX, HIPAA, ISO y otros estándares.

- Garantía de la fiabilidad de la información: mejora la precisión de los reportes financieros y los datos empresariales.

- Mantenimiento de la continuidad operativa: dispone de copias de seguridad, además de ofrecer supervisión y procesos de recuperación.

- Generación de confianza y reputación: demuestra a los clientes y socios que los sistemas son seguros.

Marcos de cumplimiento de los Controles Generales Tecnológicos

Cuando se mencionan los marcos de los ITGC, normalmente se hace referencia a los frameworks tecnológicos o de seguridad más amplios que incluyen los Controles Generales de TI como parte de su estructura.

Eso significa que no existe uno creado exclusivamente para esta práctica: en su lugar, las organizaciones utilizan los ya establecidos (como COBIT, COSO, ISO 27001, NIST o ITIL) y adaptan sus ITGC para alinearlos con esos requisitos.

En síntesis:

- Los marcos fijan las normas y las expectativas (por ejemplo, exigir una gestión adecuada del acceso o controles de cambios).

- Los ITGC son las políticas, los procedimientos y las actividades que las empresas implementan para cumplir con esas expectativas en su entorno de IT.

Por eso, los Controles Generales de TI se describen a menudo como la base del cumplimiento normativo, que se ajustan directamente a los requisitos del marco y proporcionan a los auditores pruebas cuantificables de que las supervisiones están implantadas y funcionan de forma efectiva.

#1: COBIT

COBIT (Control Objectives for Information and Related Technologies u Objetivos de Control para la Información y las Tecnologías Relacionadas) es uno de los marcos más utilizados para la gestión y el control de IT.

Su rol es brindar metas detalladas sobre la manera en que los procesos informáticos deben apoyar los objetivos empresariales, al tiempo que mantienen la seguridad y el cumplimiento normativo de los sistemas.

Las empresas suelen ajustar sus ITGC directamente a los requisitos de COBIT, especialmente en los sectores más regulados.

#2: COSO

El marco COSO (Committee of Sponsoring Organizations of the Treadway Commission o Comité de Organizaciones Patrocinadoras de la Comisión Treadway) resulta más amplio, al abarcar los controles internos de toda la organización.

En concreto, define componentes como el entorno de control, la evaluación de los riesgos y la supervisión.

Los ITGC se amoldan a este marco ya que muestran cómo se abordan las amenazas tecnológicas dentro del sistema de control interno general.

#3: ISO 27001

Por su parte, la ISO 27001 constituye una norma internacional para la seguridad de la información.

La misma establece los requisitos para un Sistema de Gestión de la Seguridad de la Información (ISMS - Information Security Management System o Sistema de Gestión de Seguridad de la Información), que incluye la Gestión de Accesos, las actualizaciones del sistema y la protección de los datos.

Muchos ITGC, como las copias de seguridad, la autenticación y la Gestión del Cambio, están directamente vinculados a la ISO 27001.

#4: NIST

El Marco de Ciberseguridad (CSF) del NIST ofrece directrices para identificar, proteger, detectar, responder y recuperarse de las amenazas cibernéticas.

Los Controles Generales de TI ayudan a las organizaciones a cumplir los requisitos del NIST mediante la detección de intrusiones, las restricciones de acceso y los procedimientos de recuperación.

#5: ITIL

ITIL (antes conocida como Information Technology Infrastructure Library o Biblioteca de Infraestructura de Tecnología de la Información) se centra en las mejores prácticas para la Gestión de Servicios de IT.

Aunque no es un marco de cumplimiento, guía el funcionamiento de las operaciones informáticas, la Gestión del Cambio y la prestación de servicios.

Los ITGC suelen alinearse con estos procesos para garantizar la coherencia y la supervisión en todo el entorno informático.

3 ejemplos de Controles Generales de TI

Los Controles Generales de TI parecen abstractos, pero en la práctica adoptan la forma de tareas claras y repetibles que ejecutan a diario los equipos de Tecnología. A continuación se muestran algunos ejemplos comunes:

- Revisión del acceso de los usuarios: chequeos periódicos para que solo los empleados activos ingresen a los sistemas críticos y eliminar las cuentas de aquellos que hayan dejado la empresa.

- Proceso de aprobación de los cambios: exigencia de pruebas documentadas así como la autorización del responsable antes de la implementación de los nuevos códigos, parches o modificaciones en el sistema.

- Copias de seguridad y recuperación de los datos: programación de backups diarios y testeo de los procedimientos de restablecimiento para garantizar la continuidad del negocio en caso de un incidente.

¿Cómo implementar los Controles Generales en el ámbito tecnológico?

La implementación de los ITGC no tiene por qué ser abrumadora: la clave es empezar poco a poco, centrarse en los riesgos más importantes y fomentar la coherencia.

Estos son los pasos básicos:

- Definición del alcance: identificar qué sistemas, procesos y datos deben cubrir los Controles Generales de TI.

- Elección de un marco: normas como COBIT, COSO o ISO 27001 guían el monitoreo.

- Diseño de los controles: traducir los requisitos en políticas, procedimientos y actividades recurrentes.

- Testeo y ajuste: cada supervisión tiene que funcionar según lo previsto. Y ser optimizado si es necesario.

- Monitoreo continuo: revisar los ITGC periódicamente permite mantener la eficacia a medida que evolucionan la tecnología y los riesgos.

¿Cómo InvGate puede reforzar una auditoría de Controles Generales de TI?

Una auditoría de ITGC constituye una auditoría de IT específica que comprueba si los controles implementados en el entorno tecnológico están correctamente diseñados y funcionan según lo previsto.

Las organizaciones realizan estos estudios para reducir el riesgo, prepararse para las revisiones de cumplimiento y aportar confianza a los directivos y a las partes interesadas respecto a sus sistemas.

Tanto el propio equipo interno de auditoría o cumplimiento de la empresa como uno externo independiente con fines normativos pueden llevar adelante estas evaluaciones.

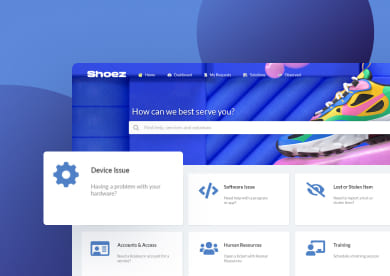

A su vez, es posible utilizar un software de auditoría de IT específico o combinar herramientas de Gestión de Activos y Gestión de Servicios Tecnológicos.

En cualquier caso, InvGate Asset Management e InvGate Service Management agilizan y facilitan el proceso al proporcionar pruebas claras del entorno informático y documentar las políticas y procedimientos para los auditores.

¿Estás listo para reforzar tus auditorías ITGC? Entonces comienza tu prueba gratuita de 30 días o contacta a nuestro equipo hoy mismo para conocer cómo InvGate te ayudará en tus esfuerzos de cumplimiento normativo y de Gestión de Riesgos.