Nie chcemy, abyś wpadał w panikę (jeszcze) i jest to prawdopodobnie coś, o czym już wiesz, ale ryzyko jest wszędzie. Od czkawki operacyjnej po cyberzagrożenia i niespodziewane zmiany na rynku, organizacje nieustannie borykają się z niepewnością, która może wykoleić ich cele. Właśnie dlatego zarządzanie ryzykiem nie jest tylko kolejnym zadaniem na liście rzeczy do zrobienia - to podstawa utrzymania się na właściwej drodze. A w 2025 roku w tej dziedzinie pojawi się przełom: Automatyzacja zarządzania ryzykiem.

Oto dlaczego ma to znaczenie. Według raportu Cost of a Data Breach, średni koszt naruszenia danych wzrósł o 10% w 2024 r., osiągając obecnie oszałamiającą kwotę 4,88 mln USD. W tym miejscu wkracza automatyzacja zarządzania ryzykiem. Usprawniając procesy, minimalizując błędy ręczne i zapewniając reakcje na zagrożenia w czasie rzeczywistym, umożliwia organizacjom wyprzedzanie konkurencji.

Jesteśmy pewni, że zautomatyzowałeś już wiele procesów zarządzania zasobami IT (ITAM) - nie jesteśmy tylko pewni, czy uporządkowałeś jeszcze tę kwestię. Z tego powodu pokażemy Ci, jak wykorzystać niektóre funkcje InvGate Asset Management na Twoją korzyść, aby wypełnić pewne luki i uniknąć ryzyka związanego z bezpieczeństwem Twoich urządzeń.

W tym artykule zbadamy, w jaki sposób automatyzacja działań związanych z zarządzaniem ryzykiem może zmienić sposób identyfikacji, analizy i ograniczania ryzyka. Gotowy, aby zobaczyć, jak to działa? Do dzieła!

Czym jest automatyzacja w zarządzaniu ryzykiem?

Automatyzacja zarządzania ryzykiem to wykorzystanie zaawansowanego oprogramowania i algorytmów w celu uproszczenia sposobu, w jaki organizacje identyfikują, analizują i ograniczają ryzyko w czasie rzeczywistym. Zamiast polegać na ręcznych, czasochłonnych zadaniach, automatyzacja usprawnia procesy związane z ryzykiem, zapewniając natychmiastowy wgląd w potencjalne zagrożenia i luki w zabezpieczeniach.

Chodzi o proaktywne wsparcie i wyprzedzanie gry poprzez automatyzację zadań, takich jak gromadzenie danych, analiza ryzyka i raportowanie - oszczędzając zespołowi żmudnej pracy i pomagając organizacji uniknąć kosztownych zakłóceń. Pomyśl o tym jako o swojej tajnej broni do inteligentniejszego, szybszego i bardziej wydajnego zarządzania ryzykiem.

5 korzyści z automatyzacji zarządzania ryzykiem

Automatyzacja zarządzania ryzykiem oferuje szeroki zakres korzyści, które mogą zmienić podejście organizacji do ograniczania ryzyka. Korzyści te nie są tylko teoretyczne - są one transformacyjne w praktyce.

Dzięki automatyzacji procesów zarządzania ryzykiem organizacja może usprawnić identyfikację ryzyka, zminimalizować słabe punkty i umożliwić zespołowi skuteczne radzenie sobie z najpilniejszymi potrzebami w zakresie zarządzania ryzykiem. Oto, w jaki sposób automatyzacja może coś zmienić:

#1: Ciągłe monitorowanie i proaktywne reagowanie

Zautomatyzowane systemy pracują przez całą dobę, monitorując zagrożenia w czasie rzeczywistym i wysyłając alerty w celu podjęcia natychmiastowych działań. Niezależnie od tego, czy chodzi o oznaczanie niezgodnego oprogramowania, przestarzałych zapór ogniowych czy urządzeń bez ochrony antywirusowej, systemy te pomagają zidentyfikować potencjalne zagrożenia, zanim dojdzie do ich eskalacji. Dzięki ciągłemu monitorowaniu Twoja organizacja może być o krok przed pojawiającymi się zagrożeniami i utrzymywać silną pozycję w zakresie bezpieczeństwa.

#2: Minimalizacja błędów ludzkich

Ręczne procesy są podatne na błędy spowodowane zmęczeniem, niedopatrzeniem lub niespójnością. Automatyzacja eliminuje to ryzyko poprzez usprawnienie zadań, takich jak gromadzenie danych, analiza ryzyka i raportowanie. Zmniejszając liczbę błędów ludzkich, zespół może skupić się na strategicznych strategiach ograniczania ryzyka, nie martwiąc się o nieścisłości.

#3: Lepsze dostosowanie do nowoczesnych strategii ryzyka

W dzisiejszym krajobrazie ryzyka automatyzacja jest kamieniem węgielnym nowoczesnych procesów cyberbezpieczeństwa i zgodności. Zautomatyzowane systemy nie tylko wykrywają słabe punkty, ale także dostosowują się do proaktywnych podejść, takich jak ocena ryzyka w czasie rzeczywistym i modelowanie predykcyjne, aby przeciwdziałać potencjalnym zagrożeniom, zanim staną się one problemami. Gwarantuje to, że organizacja dotrzymuje kroku pojawiającym się zagrożeniom i zachowuje zgodność z przepisami.

#4: Skalowalność dla złożonych scenariuszy ryzyka

Zarządzanie ryzykiem w dużych, dynamicznych środowiskach to nie lada wyczyn, zwłaszcza gdy mamy do czynienia z rosnącą liczbą urządzeń, systemów i procesów biznesowych. Automatyzacja zapewnia skalowalność umożliwiającą efektywną obsługę złożonych scenariuszy ryzyka, zmniejszając obciążenie pracą zespołów zarządzania ryzykiem i umożliwiając lepszą priorytetyzację kluczowych wskaźników ryzyka.

#5: Wydajność operacyjna z ludzkim nadzorem

Nie każde ryzyko może (lub powinno) być obsługiwane automatycznie. Zautomatyzowane systemy doskonale radzą sobie z identyfikacją i rozwiązywaniem rutynowych zagrożeń, ale gdy pojawiają się większe, bardziej złożone zagrożenia, mogą eskalować kwestię do specjalistów ds. ryzyka w celu dalszej oceny. Zapewnia to równowagę między wydajnością operacyjną a krytyczną interwencją człowieka niezbędną do skutecznej automatyzacji zarządzania ryzykiem.

Standaryzowany, zautomatyzowany proces zarządzania ryzykiem

Automatyzacja zarządzania ryzykiem przebiega zgodnie z logiczną sekwencją kroków, aby zapewnić skuteczną identyfikację, ocenę, priorytetyzację i ograniczanie ryzyka. Kroki te są zgodne z powszechnie uznanymi ramami, takimi jak ISO 31000, NIST Risk Management Framework i COBIT, dzięki czemu mają zastosowanie do każdej organizacji, niezależnie od wielkości i branży.

Krok 1: Identyfikacja potencjalnych zagrożeń

Pierwszym krokiem w zarządzaniu ryzykiem jest zrozumienie krajobrazu ryzyka organizacji. Obejmuje to identyfikację zagrożeń związanych z infrastrukturą IT, procesami biznesowymi i działaniami operacyjnymi. Kluczowe działania obejmują:

- Przeprowadzenie oceny ryzyka w celu zidentyfikowania słabych punktów.

- Zbieranie danych z zasobów, procesów i systemów w celu wykrycia potencjalnych zagrożeń.

- Wykorzystanie narzędzi do monitorowania i rejestrowania pojawiających się zagrożeń, takich jak cyberzagrożenia lub luki w zgodności.

Krok 2: Ciągłe monitorowanie

Zagrożenia nie są statyczne - ewoluują wraz z nowymi technologiami, przepisami i zmianami operacyjnymi. Ciągłe monitorowanie zapewnia wczesne wychwytywanie pojawiających się zagrożeń i szybkie reagowanie na nie. Kluczowe działania obejmują:

- Konfigurowanie systemów ciągłego monitorowania kluczowych wskaźników ryzyka (KRI).

- Korzystanie z narzędzi automatyzacji do śledzenia zmian i generowania alertów w czasie rzeczywistym.

- Śledzenie danych historycznych w celu identyfikacji trendów i wzorców.

Krok 3: Ustalanie priorytetów i ocena ryzyka

Nie wszystkie ryzyka są tak samo pilne. Priorytetyzacja ryzyka w oparciu o jego prawdopodobieństwo i potencjalny wpływ pomaga skoncentrować zasoby tam, gdzie są najbardziej potrzebne. Kluczowe działania obejmują:

- Przypisywanie punktacji ryzyka na podstawie wagi i prawdopodobieństwa.

- Wykorzystanie zaawansowanej analityki do przewidywania konsekwencji określonych zagrożeń.

- Opracowanie matrycy ryzyka w celu skategoryzowania i uszeregowania ryzyka.

Krok 4: Podejmowanie działań w odpowiedzi na zidentyfikowane ryzyko

Po ustaleniu priorytetów ryzyka, kolejnym krokiem jest jego łagodzenie. Obejmuje to tworzenie i wdrażanie strategii ograniczania ryzyka dostosowanych do charakteru i skali zagrożenia. Kluczowe działania obejmują:

- Automatyzację rutynowych działań łagodzących, takich jak łatanie luk w zabezpieczeniach lub aktualizowanie konfiguracji.

- Eskalowanie złożonych scenariuszy ryzyka do zespołów ludzkich w celu dalszej oceny.

- Opracowanie jasnych planów reagowania na incydenty dla zagrożeń o wysokim priorytecie.

Krok 5: Przegląd i udoskonalenie procesu

Zarządzanie ryzykiem nie jest działaniem jednorazowym. Regularne przeglądy zapewniają, że procesy dostosowują się do pojawiających się zagrożeń, zmian w środowisku biznesowym i wniosków wyciągniętych z poprzednich incydentów. Kluczowe działania obejmują:

- Przeprowadzanie regularnych ocen ryzyka w celu ponownej oceny priorytetów.

- Przegląd wydajności zautomatyzowanych systemów w celu zapewnienia dokładności.

- Aktualizowanie procesów w celu odzwierciedlenia aktualnego krajobrazu ryzyka.

Jak używać InvGate Asset Management jako zautomatyzowanego narzędzia do zarządzania ryzykiem?

Teraz jest już jasne, że automatyzacja praktyk zarządzania ryzykiem jest niezbędna do ochrony organizacji przed potencjalnymi zagrożeniami. InvGate Asset Management zapewnia dwa potężne narzędzia - HealthRules i inteligentne tagi - któreupraszczają monitorowanie, kategoryzację i reagowanie na ryzyko.

Funkcje te, w połączeniu z solidnym monitorowaniem zasobów IT i funkcjami alertów, zapewniają skuteczną identyfikację i ograniczanie ryzyka.

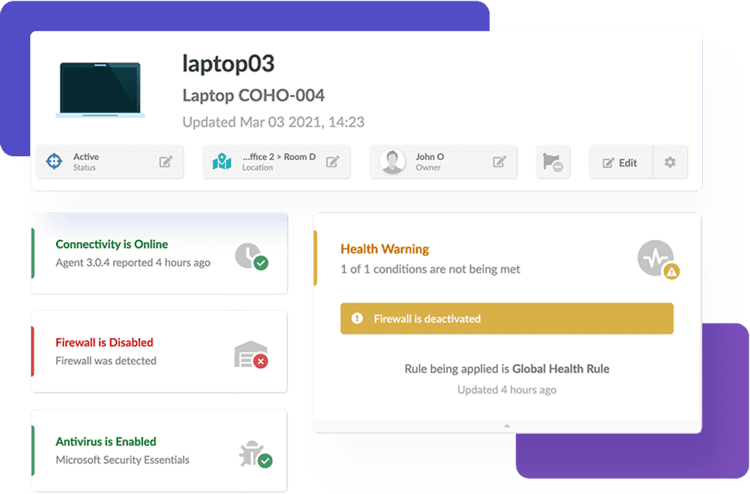

Reguły kondycji

Reguły kondycji umożliwiają zautomatyzowaną ocenę zgodności i kondycji operacyjnej zasobów. Monitorują krytyczne czynniki ryzyka, takie jak

- Stan zapory sieciowej i oprogramowania antywirusowego.

- Dostępność przestrzeni dyskowej.

- Ustawienia szyfrowania.

- Wygaśnięcie gwarancji.

- Czas od ostatniej aktualizacji systemu operacyjnego.

Reguły te działają w oparciu o konfigurowalne parametry i wykorzystują system oznaczeń kolorystycznych do wizualnego przedstawienia stanu zasobu:

- Zielony: Zasoby są zgodne i działają prawidłowo.

- Żółty: Ostrzeżenie wskazuje na potencjalne ryzyko.

- Czerwony: Konieczne jest natychmiastowe działanie z powodu krytycznego problemu.

Dodatkowo, Health Rules są płynnie zintegrowane z systemem alertów InvGate. Gdy zasób przekroczy wcześniej zdefiniowany próg, zautomatyzowane alerty natychmiast powiadomią o tym zespół. Powiadomienia te można dostosować do wymagań organizacji, zapewniając, że właściwe osoby zostaną poinformowane we właściwym czasie.

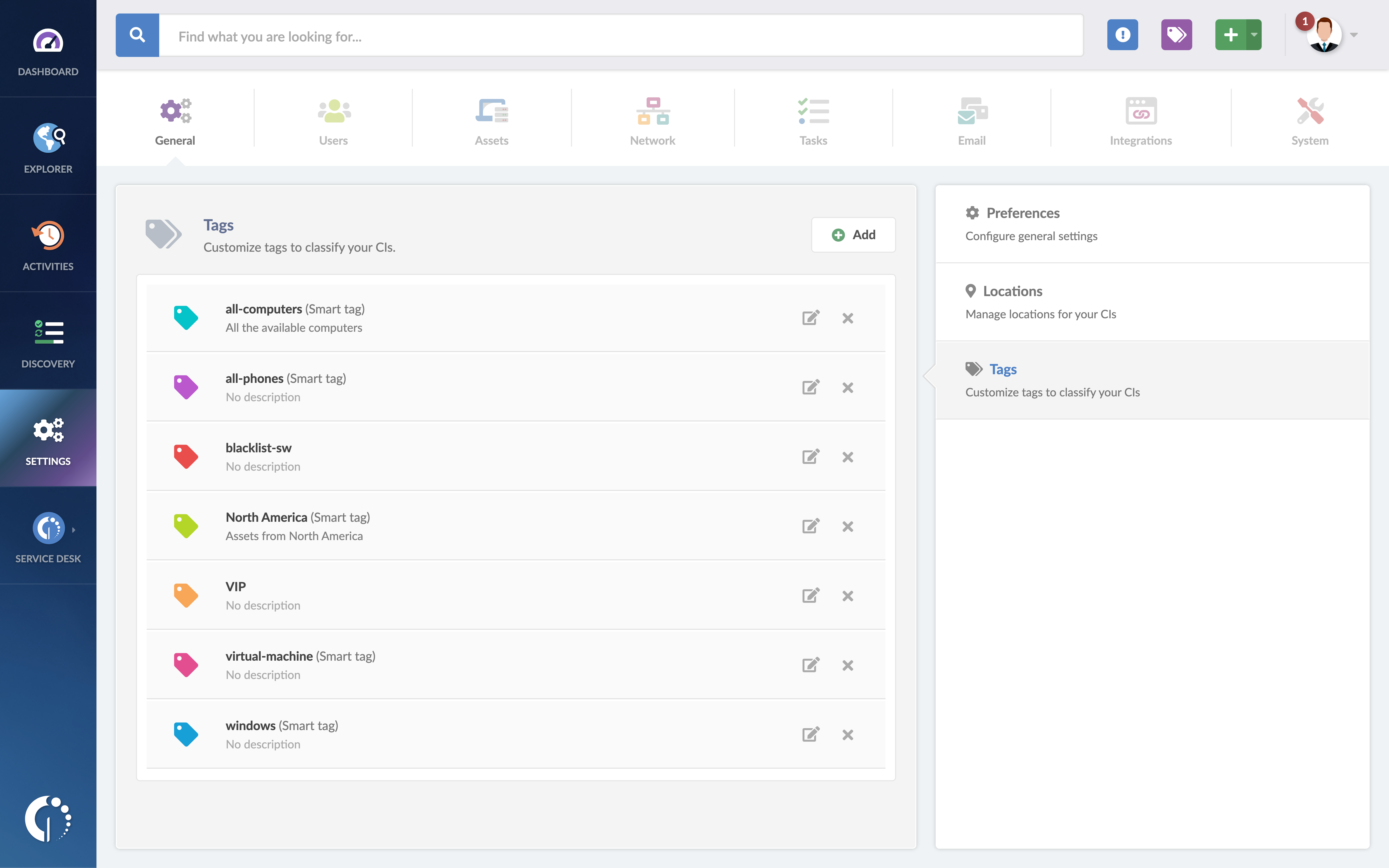

Inteligentne tagi

Inteligentne tagi automatycznie oznaczają i kategoryzują elementy konfiguracji (CI)- w tym urządzenia, użytkowników i oprogramowanie - w oparciu o kryteria związane z ryzykiem. Po skonfigurowaniu tych etykiet (które można spersonalizować zgodnie z własnymi potrzebami) można szybko przeszukać je w inwentarzu, aby zobaczyć wszystkie zasoby spełniające wybrane kryteria. Dzięki posegmentowanym informacjom łatwo jest zrozumieć, co jest zagrożone i jakie działania są wymagane.

Ta funkcja umożliwia

- Segmentację zasobów: Organizowanie zasobów według kategorii, takich jak "brakujący program antywirusowy" lub "przestarzałe oprogramowanie", aby szybko zidentyfikować problematyczne obszary.

- Usprawnione zapytania: Łatwe lokalizowanie grup zasobów wysokiego ryzyka i ustalanie priorytetów działań łagodzących.

- Niestandardowe parametry: Zdefiniuj określone warunki, aby zapewnić, że tagi odzwierciedlają najbardziej aktualne informacje.

Konfiguracja inteligentnych tagów jest prosta:

- Przejdź do Ustawienia >> Ogólne >> Tagi , aby utworzyć nowy tag.

- Wypełnij wymagane pola (nazwa, opis i kolor) w celu łatwej identyfikacji.

- Ustaw parametry, które będą automatycznie wyzwalać tag.

Po skonfigurowaniu, inteligentne tagi dynamicznie się aktualizują, pomagając skupić wysiłki tam, gdzie mają one największe znaczenie.

3 Przykłady automatyzacji zarządzania ryzykiem

Procesy automatyzacji zarządzania ryzykiem obejmują szeroki zakres zadań i potencjalnych problemów. Jeśli jesteś nowym użytkownikiem lub po prostu chcesz zobaczyć kilka dodatkowych pomysłów, te trzy przykłady automatyzacji zarządzania ryzykiem w akcji mogą okazać się przydatne:

Zarządzanie punktami końcowymi

Automatyzując zarządzanie punktami końcowymi, można ustalić punkt odniesienia dla tego, co jest uważane za "ryzykowne" zachowanie na stacjach roboczych i sprzęcie używanym przez zespoły na co dzień, aby mieć na nie oko.

Reguły kondycji InvGate Asset Management można ustawić tak, aby stale monitorowały takie czynniki jak zainstalowane aplikacje, ustawienia zapory sieciowej, status antywirusa i stan gwarancji. W ten sposób można proaktywnie wykrywać i reagować na potencjalne zagrożenia i odstępstwa od ustalonych protokołów bezpieczeństwa.

Zarządzanie zgodnością

Co więcej, InvGate Asset Management oferuje solidne możliwości zarządzania standardami zgodności. Możesz zautomatyzować oznaczanie urządzeń, które muszą spełniać określone wymogi zgodności, takie jak Payment Card Industry Data Security Standard (PCI DSS).

InvGate Asset Management umożliwia automatyczne śledzenie i weryfikację czynników, w tym konfiguracji zabezpieczeń, szyfrowania i wersji oprogramowania, zapewniając ciągłą zgodność i ułatwiając usprawnione procesy audytu.

Śledzenie sieci

W zakresie śledzenia sieci, InvGate Asset Management monitoruje i analizuje łączność urządzeń z infrastrukturą sieciową organizacji, w tym z wirtualnymi sieciami prywatnymi (VPN).

Dzięki automatycznemu przechwytywaniu i analizowaniu adresów IP i powiązanych informacji o urządzeniach, Twój zespół może zachować wgląd w połączenia sieciowe. Podejrzane lub nieautoryzowane urządzenia próbujące się połączyć mogą być szybko zidentyfikowane i zbadane, umożliwiając szybką reakcję na potencjalne zagrożenia bezpieczeństwa lub naruszenia zasad.

Podsumowując

Automatyzacja zarządzania ryzykiem nie jest już opcjonalna - jest niezbędna do skutecznego ograniczania ryzyka i ochrony zasobów IT. Dzięki automatyzacji można zidentyfikować słabe punkty, usprawnić procesy i proaktywnie reagować na ryzyko, zanim przerodzi się ono w kosztowne problemy.

InvGate Asset Management to potężny sprzymierzeniec, który sprosta temu wyzwaniu. Jego konfigurowalne narzędzia, takie jak Health Rules i Smart Tags, oferują:

- Monitorowanie w czasie rzeczywistym w celu zapewnienia, że zasoby pozostają zdrowe i zgodne z przepisami.

- Łatwą klasyfikację elementów konfiguracji (CI) w oparciu o predefiniowane parametry.

- Proaktywne alerty powiadamiające zespół o zagrożeniach wymagających natychmiastowego działania.

Niezależnie od tego, czy zarządzasz punktami końcowymi, zapewniasz zgodność, czy monitorujesz aktywność sieciową, InvGate Asset Management umożliwia Ci przejęcie kontroli nad ryzykiem w Twojej organizacji.

Aby rozpocząć wdrażanie automatyzacji zarządzania ryzykiem, poproś o 30-dniowy bezpłatny okres próbny InvGate Asset Management!

Często zadawane pytania

1. Jak automatyzacja wpływa na zarządzanie ryzykiem?

Automatyzacja usprawnia zarządzanie ryzykiem poprzez zwiększenie wydajności, dokładności i monitorowania w czasie rzeczywistym, umożliwiając proaktywne ograniczanie ryzyka i redukując błędy ludzkie.

2. Czym są zautomatyzowane narzędzia do zarządzania ryzykiem?

Zautomatyzowane narzędzia do zarządzania ryzykiem to rozwiązania programowe, które usprawniają procesy zarządzania ryzykiem, takie jak analiza danych, raportowanie, śledzenie zgodności i wspomaganie decyzji, zwiększając ogólne możliwości oceny i ograniczania ryzyka.

3. Czy ocenę ryzyka można zautomatyzować?

Tak, ocenę ryzyka można zautomatyzować za pomocą zaawansowanych narzędzi programowych. Narzędzia te usprawniają gromadzenie danych, identyfikują potencjalne zagrożenia, analizują słabe punkty i przypisują oceny ryzyka w czasie rzeczywistym. Automatyzacja ogranicza błędy ludzkie i zapewnia ciągłe monitorowanie w celu zapewnienia oceny ryzyka w miarę jego ewolucji.

4. Jakie jest najlepsze oprogramowanie do zarządzania ryzykiem?

Najlepsze oprogramowanie do zarządzania ryzykiem zależy od potrzeb organizacji. W przypadku automatyzacji zarządzania zasobami IT i zarządzania ryzykiem najlepszym wyborem jest InvGate Asset Management. Oferuje narzędzia takie jak Health Rules do monitorowania zgodności i Smart Tags do kategoryzacji zasobów, ułatwiając proaktywne zarządzanie ryzykiem. Poproś o demo, aby zobaczyć, jak może pasować do Twojej organizacji.